标签:返回 web 网页 进阶 爆破 点击 Intercept 06 id

根据题目的提示,打开报表中心的网页,,发现送分题的字样,并观察此时的url index.php?id=1,这是一个脚本语言,相当于之前前面那道题的可被服务端运行并返回一个网页的超文本语言,这里判断是要找出id的正确的值才能够返回带有flag信息的网页,

通过抓包来进行id的爆破,这里使用到burosuit工具,首先是在proxy里抓请求包

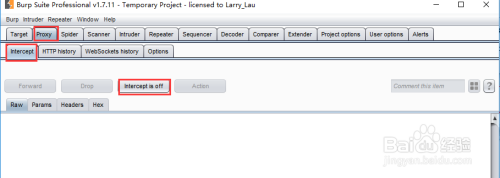

Proxy —> Intercept —Intercept is off/on

这里:Intercept is off代表不抓包,Intercept is on抓包。

设置Intercept is on时,点击需要抓取包的页面,就可以抓取请求包

Action —> Sent to Intruder ,,,!!!!!!!这里关键的是抓到的包一定要是你在运行那个当前url的包,不要抓错包。

Intruder —> Positions

选择爆破模式:Cluster bomb

Action —> Sent to Intruder ,,,!!!!!!!这里关键的是抓到的包一定要是你在运行那个当前url的包,不要抓错包。

Intruder —> Positions

选择爆破模式:Cluster bomb

-

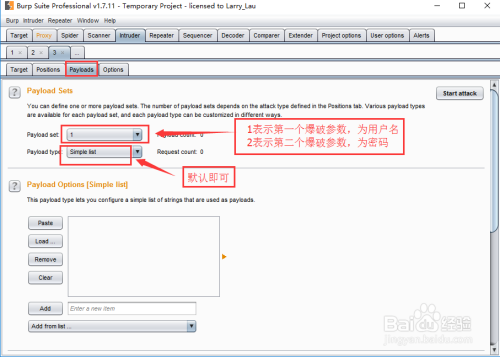

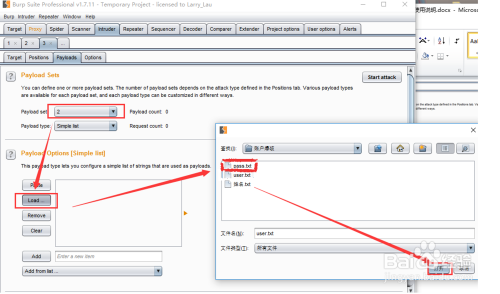

在弹出的对话框中,添加用户名字典和密码字典,然后点击 Payloads

-

当然你也可以写好一个txt文件,导入即可。

执行爆破:点击Start attack

通过返回的值的长度来判断是否是正确的id

之后返回刚才的页面,填入id再跑一下就会在网页上看到返回的flag.

执行爆破:点击Start attack

通过返回的值的长度来判断是否是正确的id

之后返回刚才的页面,填入id再跑一下就会在网页上看到返回的flag.

标签:返回,web,网页,进阶,爆破,点击,Intercept,06,id 来源: https://www.cnblogs.com/ctfliar/p/14081539.html

本站声明: 1. iCode9 技术分享网(下文简称本站)提供的所有内容,仅供技术学习、探讨和分享; 2. 关于本站的所有留言、评论、转载及引用,纯属内容发起人的个人观点,与本站观点和立场无关; 3. 关于本站的所有言论和文字,纯属内容发起人的个人观点,与本站观点和立场无关; 4. 本站文章均是网友提供,不完全保证技术分享内容的完整性、准确性、时效性、风险性和版权归属;如您发现该文章侵犯了您的权益,可联系我们第一时间进行删除; 5. 本站为非盈利性的个人网站,所有内容不会用来进行牟利,也不会利用任何形式的广告来间接获益,纯粹是为了广大技术爱好者提供技术内容和技术思想的分享性交流网站。