标签:dex 文件 Reverse apk 2022 网鼎杯

2022网鼎杯青龙组Reverse

re696复现

安卓的逆向分析,写个文章来总结一下这一个现代题apk的一个流程

拖入jeb,可以发现MainActivity并没有什么代码

这时候应该想的是在apk文件中哪一个文件来操控着apk文件代码段

于是开始网上查找 发现dex是apk的核心代码文件

apk能正常运行 说明dex在Main类更在运行

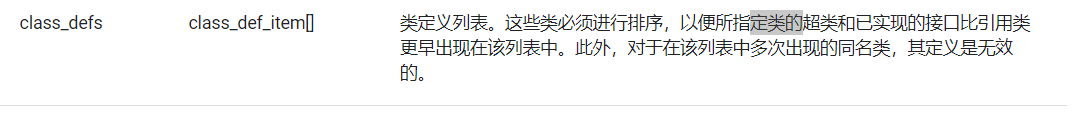

于是开始翻文档

没有什么线索

可以来到Mainfest

我觉得相当于PE里的导入库信息

在按钮事件旁边

protected void 声明的一个不可使用 但可以被看到的Package

静态生成的native函数 // java类的特殊接口,用来给其他语言实现功能

其包名就会so文件里面体现

动调生成的在onload

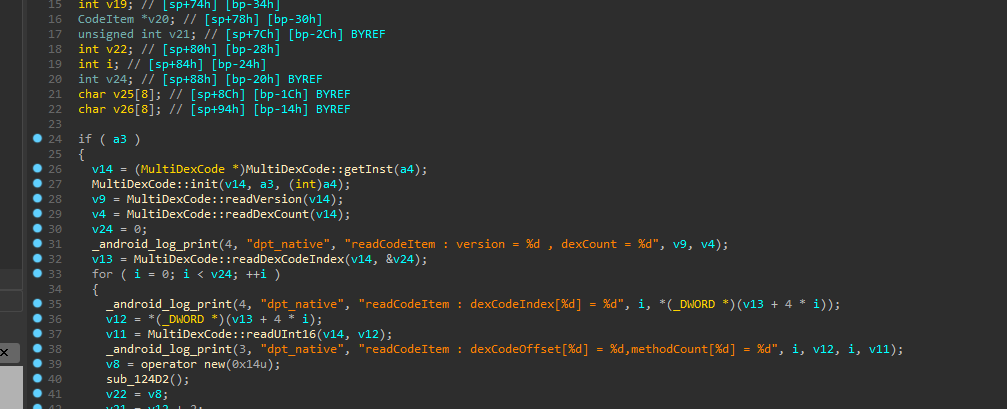

找到一个包名,一点原作者资料

一路追踪发现近似作者函数伪代码

标签:dex,文件,Reverse,apk,2022,网鼎杯 来源: https://www.cnblogs.com/Chis42/p/16648046.html

本站声明: 1. iCode9 技术分享网(下文简称本站)提供的所有内容,仅供技术学习、探讨和分享; 2. 关于本站的所有留言、评论、转载及引用,纯属内容发起人的个人观点,与本站观点和立场无关; 3. 关于本站的所有言论和文字,纯属内容发起人的个人观点,与本站观点和立场无关; 4. 本站文章均是网友提供,不完全保证技术分享内容的完整性、准确性、时效性、风险性和版权归属;如您发现该文章侵犯了您的权益,可联系我们第一时间进行删除; 5. 本站为非盈利性的个人网站,所有内容不会用来进行牟利,也不会利用任何形式的广告来间接获益,纯粹是为了广大技术爱好者提供技术内容和技术思想的分享性交流网站。